Melden

Teilen

Empfohlen

Assegurar os Direitos Fundiários em Moçambique: Poderá a iniciativa de delimi...

Assegurar os Direitos Fundiários em Moçambique: Poderá a iniciativa de delimi...International Food Policy Research Institute - Development Strategy and Governance Division

Weitere ähnliche Inhalte

Andere mochten auch

Assegurar os Direitos Fundiários em Moçambique: Poderá a iniciativa de delimi...

Assegurar os Direitos Fundiários em Moçambique: Poderá a iniciativa de delimi...International Food Policy Research Institute - Development Strategy and Governance Division

Andere mochten auch (20)

Desarrollo del pensamiento crítico catalina ospina

Desarrollo del pensamiento crítico catalina ospina

Assegurar os Direitos Fundiários em Moçambique: Poderá a iniciativa de delimi...

Assegurar os Direitos Fundiários em Moçambique: Poderá a iniciativa de delimi...

Records Governance, Part 1: Preserve the Value of Your Information

Records Governance, Part 1: Preserve the Value of Your Information

Ähnlich wie Segurança3

Ähnlich wie Segurança3 (20)

CLASS 2018 - Palestra de Alexandre Freire (Industrial Cybersecurity Sales Eng...

CLASS 2018 - Palestra de Alexandre Freire (Industrial Cybersecurity Sales Eng...

Desenhando Arquiteturas de Segurança Cibernética Centradas na Prevenção de Si...

Desenhando Arquiteturas de Segurança Cibernética Centradas na Prevenção de Si...

Nota de aula seguranca da informacao - redes de computadores

Nota de aula seguranca da informacao - redes de computadores

Resumo: Fraudes de Políticas de Segurança, Problemas de privacidade no Acesso...

Resumo: Fraudes de Políticas de Segurança, Problemas de privacidade no Acesso...

ProIndústria 2017 - A10 - Como viabilizar plataformas virtuais de tecnologia ...

ProIndústria 2017 - A10 - Como viabilizar plataformas virtuais de tecnologia ...

Mehr von Marketingipm

Mehr von Marketingipm (20)

Kürzlich hochgeladen

Kürzlich hochgeladen (6)

Cartaz de conscientização para donos de animais e moradores

Cartaz de conscientização para donos de animais e moradores

Informativo-maio | Maio 2024: Medidas contra o bullying em condomínios

Informativo-maio | Maio 2024: Medidas contra o bullying em condomínios

Inteligência de Embalagem - Como a Embalagem Agrega Valor para o Negócio da ...

Inteligência de Embalagem - Como a Embalagem Agrega Valor para o Negócio da ...

513484301-UFCD-4421-Marketing-na-restaurac-a-o 2 (1).pdf

513484301-UFCD-4421-Marketing-na-restaurac-a-o 2 (1).pdf

Midiakit BDROPS 2024 - Rede de mídia DOOH com drops de conteúdos em ambientes...

Midiakit BDROPS 2024 - Rede de mídia DOOH com drops de conteúdos em ambientes...

Segurança3

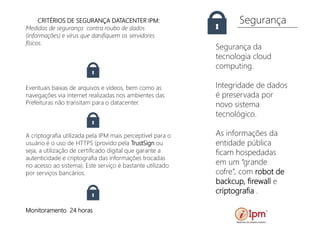

- 1. Segurança Segurança da tecnologia cloud computing. Integridade de dados é preservada por novo sistema tecnológico. As informações da entidade pública ficam hospedadas em um “grande cofre”, com robot de backcup, firewall e criptografia . CRITÉRIOS DE SEGURANÇA DATACENTER IPM: Medidas de segurança contra roubo de dados (informações) e vírus que danifiquem os servidores físicos. Eventuais baixas de arquivos e vídeos, bem como as navegações via internet realizadas nos ambientes das Prefeituras não transitam para o datacenter. A criptografia utilizada pela IPM mais perceptível para o usuário é o uso de HTTPS (provido pela TrustSign ou seja, a utilização de certificado digital que garante a autenticidade e criptografia das informações trocadas no acesso ao sistema). Este serviço é bastante utilizado por serviços bancários. Monitoramento 24 horas

- 2. Conheça Datacenter Onde os dados ficam guardado

- 3. Grupo de Geradores que garantem energia elétrica em caso de queda na rede da concessionária.

- 4. Servidores - Unidades de armazenamento de dados.

- 5. Baterias que garantem suporte de energia, em caso de queda.

- 6. Monitoramento e supervisão dos equipamento, por 24 horas, em Rio do Sul, Fábrica IPM.