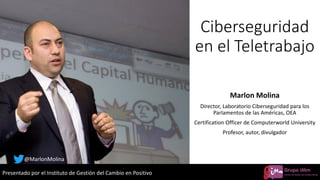

Ciberseguridad en el Teletrabajo

- 1. Presentado por el Instituto de Gestión del Cambio en Positivo Ciberseguridad en el Teletrabajo Marlon Molina Director, Laboratorio Ciberseguridad para los Parlamentos de las Américas, OEA Certification Officer de Computerworld University Profesor, autor, divulgador @MarlonMolina

- 2. Presentado por el Instituto de Gestión del Cambio en Positivo ¿Qué es Ciberseguridad? ✓ Protección de los Datos ✓ Protección de la Reputación ✓ Protección de las Personas Protección de los objetivos de la empresa

- 3. Presentado por el Instituto de Gestión del Cambio en Positivo Agenda ❑ Razones para la Ciberseguridad en el Teletrabajo ❑ Consejos y un checklist ❑ Preguntas y Respuestas

- 4. Presentado por el Instituto de Gestión del Cambio en Positivo El teletrabajo amplía el perímetro Aumentan los puntos de riesgo

- 5. Presentado por el Instituto de Gestión del Cambio en Positivo ¿Cómo enfocar las medidas de protección? Aplicación Presentación Sesión Transporte Red Datos / Protocolo Conexión física

- 6. Presentado por el Instituto de Gestión del Cambio en Positivo Conexión ❑Evite conexiones públicas ❑En lugares públicos use los datos móviles ❑Cambie la contraseña de la WiFi de casa ❑Si es posible cree una conexión con un rúter adicional limitada por IP ❑Comunique desde dónde se conectará o haga una conexión de validación inicial ❑Conexión a sistemas internos por VPN 1

- 7. Presentado por el Instituto de Gestión del Cambio en Positivo Espacio físico ❑Una habitación con puerta ❑Cuidar el fondo y la luz ❑Conversaciones por videoconferencia y teléfono privadas ❑Mascotas aisladas ❑Bloquear el equipo cuando se levante y haya más personas en casa 2

- 8. Presentado por el Instituto de Gestión del Cambio en Positivo Equipo informático ❑Equipo dedicado ❑No lo deje a sus hijos o familiares ❑No use memorias USB para cargar ficheros ❑No instale programas no autorizados ❑Equipo compartido ❑Elimine todos los programas no necesarios ❑Actualice el Sistema Operativo ❑Actualice el Antivirus ❑Ejecute el Antivirus ❑Cree un nuevo perfil ❑Cuidado no confundir el email personal con el profesional, ni otras aplicaciones ❑No comparta la contraseñas del perfil 3

- 9. Presentado por el Instituto de Gestión del Cambio en Positivo Navegador ❑Borre cookies y los archivos temporales (con frecuencia) ❑Cree un perfil para trabajo ❑Rechace cookies y gestione las preferencias de datos ❑No guarde contraseñas en el navegador ❑No guarde tarjetas de crédito en el navegador ❑Cree accesos directos para los sitios de mayor uso ❑Cree accesos directos para todos sitios de trabajo 4

- 10. Presentado por el Instituto de Gestión del Cambio en Positivo Contraseñas ❑Cambie todas sus contraseñas ❑Aprenda a crear contraseñas “fuertes” y seguras ❑No repita la contraseña en todas las webs ❑Si es posible utilice una herramienta de gestión de contraseñas ❑No guarde las contraseñas en el Navegador 5 Guías para crear contraseñas seguras y fáciles de recordar

- 11. Presentado por el Instituto de Gestión del Cambio en Positivo Intercambio de archivos ❑Use espacios de disco en modo Cloud Computing que provea la empresa ❑Evite usar memorias USB para intercambiar archivos entre equipos informáticos o entre la empresa y el hogar ❑Descargue los adjuntos del correo electrónico en el disco Cloud ❑Evite acostumbrarse a enviar y recibir adjuntos por email ❑Lo mismo aplica a las impresoras 6

- 12. Presentado por el Instituto de Gestión del Cambio en Positivo Evite ser parte de difusión de Noticias Falsas ❑Desconfíe ❑Si necesita reenviar una noticia ❑Valide la fuente ❑Evalué la necesidad y las posibles consecuencias (aun si es verdad) ❑Revise el contenido, no reenvíe algo que no ha leído a conciencia ❑Considere si la inversión en tiempo y esfuerzo merece la pena ❑Evite distracciones ❑Piense en su reputación y la de la empresa 7 https://maldita.es/malditobulo/2020/03/11/comunidad-madrid-cierre-fronteras-policia/

- 13. Presentado por el Instituto de Gestión del Cambio en Positivo PREGUNTAS @MarlonMolina RESPUESTAS