Eset infografia-whatsapp-final

•

0 gefällt mir•4,257 views

Eset infografia-whatsapp-final

Melden

Teilen

Melden

Teilen

Downloaden Sie, um offline zu lesen

Weitere ähnliche Inhalte

Was ist angesagt?

Was ist angesagt? (20)

Pc zombie, phishing, spim, spear phishing, ransomware, spam y scam. principal...

Pc zombie, phishing, spim, spear phishing, ransomware, spam y scam. principal...

Ataques cibernéticos: pasos para evitar el phishing de manera correcta

Ataques cibernéticos: pasos para evitar el phishing de manera correcta

Ähnlich wie Eset infografia-whatsapp-final

Ähnlich wie Eset infografia-whatsapp-final (20)

Riesgos del internet en las instituciones educativas

Riesgos del internet en las instituciones educativas

Mehr von ESET Latinoamérica

Mehr von ESET Latinoamérica (20)

Kürzlich hochgeladen

Kürzlich hochgeladen (13)

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

Presentación guía sencilla en Microsoft Excel.pptx

Presentación guía sencilla en Microsoft Excel.pptx

Proyecto integrador. Las TIC en la sociedad S4.pptx

Proyecto integrador. Las TIC en la sociedad S4.pptx

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Eset infografia-whatsapp-final

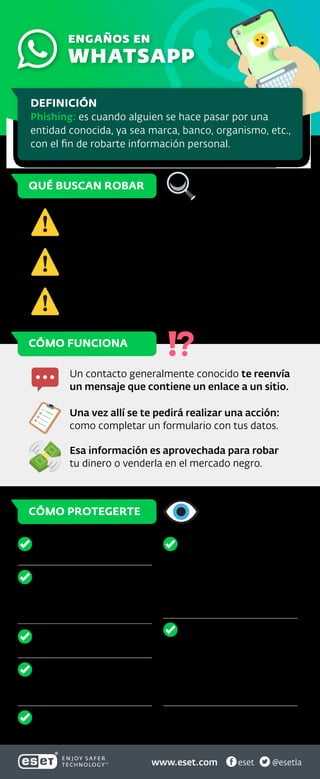

- 1. Información financiera como números de tarjeta de crédito y número de seguridad, clave de acceso a homebanking. Nombre de usuario de cuentas de servicios como Netflix, Facebook u otra red social. Datos personales como número de teléfono, dirección de correo, entre otros. QUÉ BUSCAN ROBAR CÓMO FUNCIONA CÓMO PROTEGERTE Si la oferta es tentadora desconfía. Si tienes dudas sobre su veracidad, no hagas clic en el enlace y no lo compartas. Avísale a la persona que te lo envió. Si hiciste clic, no descargues ni instales nada que el sitio te pida. Desconfía de qué información solicitan. Un contacto generalmente conocido te reenvía un mensaje que contiene un enlace a un sitio. Una vez allí se te pedirá realizar una acción: como completar un formulario con tus datos. Esa información es aprovechada para robar tu dinero o venderla en el mercado negro. WHATSAPP ENGAÑOS EN Recuerda que un banco nunca te pedirá datos personales o que realices una acción de esta naturaleza a través de Whatsapp. En caso de haber caído en el engaño, cambia tus credenciales de acceso y/o comunícate con tu banco o servicio en cuestión. www.eset.com @esetlaeset DEFINICIÓN Phishing: es cuando alguien se hace pasar por una entidad conocida, ya sea marca, banco, organismo, etc., con el fin de robarte información personal.