Introducción auditoría

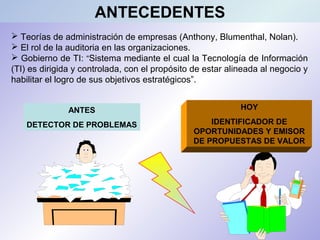

- 1. Teorías de administración de empresas (Anthony, Blumenthal, Nolan). El rol de la auditoria en las organizaciones. Gobierno de TI: “Sistema mediante el cual la Tecnología de Información (TI) es dirigida y controlada, con el propósito de estar alineada al negocio y habilitar el logro de sus objetivos estratégicos”. ANTECEDENTES ANTES DETECTOR DE PROBLEMAS HOY IDENTIFICADOR DE OPORTUNIDADES Y EMISOR DE PROPUESTAS DE VALOR

- 2. AUDITORÍA DE SISTEMAS: “La disciplina que mediante técnicas y procedimientos aplicados en una organización por personal independiente a la operación de la misma, evalúa la función de tecnología de información y su aporte al cumplimiento de los objetivos institucionales; emite una opinión al respecto y efectúa recomendaciones para mejorar el nivel de apoyo al cumplimiento de dichos objetivos”. DEFINICIÓN Aplicada por personas independientes a la operación: • Independencia de criterio. • Libertad para expresar su juicio.

- 3. 1. Requisito Legal (Bolsa de Valores). 2. Para Certificación. 3. Política de la Organización. 4. Problema u oportunidad de Mejora. ORIGEN DE LA AUDITORÍA

- 4. 1. LA AUDITORIA EXTERNA: Es aquella que realiza un auditor o grupo de auditores que son independientes a la empresa auditada y su relación con la misma se limita a un contrato o convenio de servicios profesionales establecido entre la empresa auditada y el auditor. CLASIFICACIÓN QUIEN REALIZA LA AUDITORÍA Beneficios: Alto nivel técnico. Experiencia profesional en distintas industrias. Ser independientes a las empresas que auditan (credibilidad). La legislación tributaria o los requisitos de participación en Bolsa.

- 5. FIRMAS DEL PANORAMA MUNDIAL: • Price Waterhouse Coopers • Ernest and Young • KPMG - Peat Marwick • Deloitte and Touch. CASO: Arthur Andersen – Enron Corporation: Houston junio 2002 por obstruir la justicia, destruir y alterar documentos. Multa y privación de funciones. CLASIFICACIÓN

- 6. 2. LA AUDITORIA INTERNA Realizada por un auditor o grupo de auditores empleados formalmente por la empresa. Sus funciones son ajenas totalmente a la operación de la misma Sus actividades se limitan a las directamente relacionadas con la auditoria. Los auditores internos reportan normalmente al Consejo de Administración o al presidente de éste. Las funciones del director general son objeto de evaluación por parte del auditor. CLASIFICACIÓN QUIEN REALIZA LA AUDITORÍA

- 7. • Auditoria Integral o de Gestión: Evaluar en su totalidad los objetivos que existen en una organización (administrativa, financiera, ambiental, producto final, sistemas y energética). • Auditoria Administrativa: Evaluación de aspectos relacionados con la eficiencia y productividad de las operaciones de una empresa. • Auditoria Financiera: Emitir una opinión sobre los estados financieros de una organización, evaluación de aspectos de integridad y veracidad de la información. • Auditoría de Sistemas: Evaluar el componente tecnológico de la organización. POR OBJETIVOS QUE SE PERSIGUEN CLASIFICACIÓN

- 8. Determinar si cumple con: Requisitos de ley. Los objetivos de la organización. Un procedimiento y determinar su eficacia. Identificar riesgos. Mejorar la comunicación. ¿Por qué? ¿Por qué y cuándo realizar auditorías? ¿Cuándo? Se determina de acuerdo con el riesgo. De acuerdo con un plan preestablecido. Hay cambios en los procesos, productos o servicios. Por la necesidad de acciones correctivas. De acuerdo a resultados de auditorías previas.

- 9. • Conocimiento acerca de cómo funciona la organización. • Mejora relaciones cliente-proveedor. • Confirmación que el sistema funciona eficazmente. • Recomendaciones de mejora en la productividad y eficiencia. • Minimizar el riesgo e implementar controles. Resultados de la Auditoría.

- 10. PROCESO GENÉRICO Planear la Auditoría Analizar y evaluar el Control Interno Aplicar pruebas de Auditoría Informar los resultados de la Auditoría Efectuar Seguimiento Supervisar el trabajo de Auditoría Retroalimentación COBIT MASSOFT AS/NZ 4360 CMMI PMBOK SOX LOPD ISO NIST MAGERIT METRICA V.3 COSO

- 11. PROCESO RIESGOS Y CONTROLES 10. Informe de Auditoria (Conclusiones y Recomendaciones). 1.Planeación 2.Levantamiento De Información 3.Determinación de Riesgos 4.Clasificación de Riesgos 5.Evidencia de Controles 6.Análisis de Riesgos Reales 7.Análisis de Consecuencias 8. Recomenda- ciones 9.Informe Preliminar

- 12. ESTABLECER VIABILIDAD DEL TRABAJO DE AUDITORIA. Acordar con el auditado: • Alcance (tiempo, costo, recursos) • Objetivos de la auditoría (total, parcial, proceso). • Tipo de auditoría (proceso, producto o servicio, registro-legal, sistemas) • Profundidad de la auditoría (nivel de detalle). • Las condiciones generales del mismo (ambiente de trabajo). • Manejo de autoridad, confidencialidad. Visita de Preauditoría: Adquirir un conocimiento general. • Objetivos estratégicos • Características de negocio • Infraestructura tecnológica • Sistemas de información • Áreas de riesgo PROCESO GENÉRICO

- 13. 1. PLANEAR LA AUDITORIA. Con los requerimientos, realizar un trabajo de planeación: • Determinar tipo de procedimientos de revisión • Personal responsable del desarrollo de las actividades • Fechas y duración del proceso de auditoría. PROCESO GENÉRICO

- 14. Determinar tipo de procedimientos de revisión. ORGWARE LIVEWARE SOFTWARE HARDWARE OBJETIVOS DEL NEGOCIO 1. SO, LP, BdD, R y C. 2. Fuentes, Pruebas. 3. Riesgos y Controles. 1. SO, LP, BdD, R y C. 2. Capacidad. 3. Continuidad. 1. Hallazgos, Riesgos, Controles, Consecuencias. 2. Recomendaciones. MASSOFT: 1. Misión, Visión, Objetivos. 2. Políticas, normas (int-ext). 3. Proceso Vs Aplicación. 1. Cultura Organizacional. 2. Funciones. 3. Competencias.

- 15. Auditoría en TI Telecomuni- caciones Procesamiento electrónico de datos Administraciónde Empresas T.G.S Métodos Numéricos Finanzas y contabilidad Sistemas de Información Com portam iento Hum ano Personal responsable del desarrollo de las actividades:

- 16. Fechas y duración del proceso de auditoría. Id EDT Hito Nombre de tarea Duración Comienzo Fin 1 1 Sí FASE0 - ACTIVIDADES HITO 193 días mié 15/03/06 lun 11/12/06 2 1.1 Sí Inscribir hoja vida en CVLAC 0 días lun 20/03/06 lun 20/03/06 3 1.2 Sí Registro de Grupo en GRUPLAC 0 días lun 11/12/06 lun 11/12/06 4 1.3 Sí Reunión 01 Fase 1 Marzo 15 0 días mié 15/03/06 mié 15/03/06 5 1.4 Sí Reunión 02 Fase 1 Marzo 29 0 días lun 29/05/06 lun 29/05/06 6 1.5 Sí Reunión 03 Fase 1 Abril 19 0 días mié 19/04/06 mié 19/04/06 7 1.6 Sí Reunión 04 Fase 1 Mayo 10 0 días mié 10/05/06 mié 10/05/06 8 1.7 Sí Reunión 05 Fase 1 Mayo 31 0 días mié 31/05/06 mié 31/05/06 9 1.8 Sí Reunión 06 Fase 1 Junio 21 0 días mié 21/06/06 mié 21/06/06 10 2 No FASE I - EPISTEMOLOGICA 85 días jue 23/02/06 mié 21/06/06 11 2.1 No Actividad 1 Solicitud Compra Materiales 15 días jue 23/02/06 mié 15/03/06 12 2.1.1 No Normas (Cobit - ISO) 15 días jue 23/02/06 mié 15/03/06 13 2.1.2 No 1 Pc 15 días jue 23/02/06 mié 15/03/06 14 2.1.3 No 1 Impresora 15 días jue 23/02/06 mié 15/03/06 15 2.1.4 No Papeleria 15 días jue 23/02/06 mié 15/03/06 16 2.1.5 No Transporte 15 días jue 23/02/06 mié 15/03/06 17 2.2 No Actividad 2 Organización Equipos de Trabajo 6 días mié 08/03/06 mié 15/03/06 18 2.2.1 No Estrategias 6 días mié 08/03/06 mié 15/03/06 19 2.2.2 No Metodologías 6 días mié 08/03/06 mié 15/03/06 20 2.2.3 No Monitoreo Cronograma, Costos, Riesgos 6 días mié 08/03/06 mié 15/03/06 21 2.3 No Actividad 3 Análisis y Diseño Instrumentos de Investigación21 días mié 08/03/06 mié 05/04/06 22 2.3.1 No Tablas, Comparaciones, Formatos, Encuestas, Entrevistas21 días mié 08/03/06 mié 05/04/06 23 2.4 No Actividad 4 Análisis Normas y Documentación 35 días jue 16/03/06 mié 03/05/06 24 2.4.1 No Análisis (Cobit, ISO y Documentos) 15 días jue 16/03/06 mié 05/04/06 25 2.4.2 No Comparar Análisis 15 días jue 06/04/06 mié 26/04/06 26 2.4.3 No Informe Resultados 5 días jue 27/04/06 mié 03/05/06 15/03 20/03 15/03 L M X J V S D L M X J V S D L M 06 mar '06 13 mar '06 20 mar '06

- 17. 2. ANALIZAR Y EVALUAR EL CONTROL INTERNO - COSO. Obtener información sobre los procedimientos de control. El control interno informático controla diariamente todas las actividades de sistemas de información para que sean realizadas cumpliendo los procedimientos, estándares y normas fijados por la Dirección de la Organización y/o la Dirección Informática, así como los requerimientos legales. Por medio de: Entrevistas Observación Directa Inspección Documental Documentar para usar como referencia y como fuente de consulta. PROCESO GENÉRICO

- 18. 2. ANALIZAR Y EVALUAR EL CONTROL INTERNO - COSO. Funciones del control interno: Definir procedimientos de control. Control de la seguridad física y lógica. Control del entorno de análisis, diseño, desarrollo, producción y mantenimiento de los sistemas de información. Control de datos. Control de soportes magnéticos y físicos. Control de calidad de los servicios. Control de costos. Control de licencias e inventarios. Control de cambios de HW y versiones de SW. Vigilancia del cumplimiento de normas y controles. PROCESO GENÉRICO

- 19. 3. APLICAR PRUEBAS DE AUDITORIA. Técnicas con el propósito de evaluar el funcionamiento de los componentes tecnológicos. Evaluación de: • Capacidad para manejar altos volúmenes de transacciones del computador. • Velocidad y consistencia de transmisión de un canal de comunicación. • Efectividad de una planta de energía alterna. • Efectividad del equipo de detección y extinción de fuego. • Eficiencia y exactitud de lectores ópticos. PROCESO GENÉRICO

- 20. 3. APLICAR PRUEBAS DE AUDITORIA. PRUEBAS DE CUMPLIMIENTO (Orientadas a Procesos): Permiten verificar la efectividad de los procedimientos de control. Los resultados podrán ratificar o rectificar el juicio preliminar. PRUEBAS SUSTANTIVAS (Orientadas a Productos): Pueden implicar la utilización de software (Programas de Auditoría). Pruebas a la información (ACL, IDEA) Pruebas a los componentes de la infraestructura tecnológica. PROCESO GENÉRICO

- 21. 3. APLICAR PRUEBAS DE AUDITORIA. Las técnicas de auditoría más utilizadas son las siguientes: A.COMPARACIÓN DE PROGRAMAS: De código fuente, comandos de proceso entre un programa en operación y su backup en custodia. B. MAPEO Y RASTREO DE PROGRAMAS: software especializado que analiza los programas, indicando el número de veces que cada línea de código es procesada e indicando también las condiciones de las variables de memoria que estuvieron presentes. También indica las líneas de código que no se utilizan durante el proceso. Detectar "bombas de tiempo". C. ANÁLISIS DE CÓDIGO DE PROGRAMAS: Del código fuente como el código ejecutable. Verificar que el programa incluye todos los procesos requeridos por el usuario. PROCESO GENÉRICO

- 22. 3. APLICAR PRUEBAS DE AUDITORIA. Las técnicas de auditoría más utilizadas son las siguientes: D. DATOS DE PRUEBA: Controles detecten los errores. Preparar datos correctos como datos con errores predeterminados. No detecta rutinas de excepciones como un nombre “JOSE MARIA” (F o M). E. DATOS DE PRUEBA INTEGRADOS (integrases test facilities -ITF-): Crear una entidad "falsa" dentro de los sistemas de información, una sucursal, una empresa o un departamento inexistente, pero que sean procesados en forma conjunta con las transacciones reales de la compañía. F. ANÁLISIS DE BITÁCORAS: De uso equipo, accesos no autorizados, uso de recursos, procesos ejecutados, fallas del equipo, etc. G. SIMULACIÓN PARALELA. desarrollar programas que emulen a los programas de un sistema en producción e identificar diferencias entre los resultados de ambos. PROCESO GENÉRICO

- 23. 3. APLICAR PRUEBAS DE AUDITORIA. Las técnicas de auditoría más utilizadas son las siguientes: H. CÓDIGO INTEGRADO (embedded code): Incluir en los programas rutinas de auditoría y todas las veces que sea ejecutado se evaluará su control. I. ANÁLISIS DE DATOS: Almacenados en archivos o bases de datos. Se utilizan queries, comandos SQL o lenguajes de desarrollo. Objetivo determinar la razonabilidad de la información financiera. J. PROGRAMAS DE UTILERÍAS (utility programs). Emplear los propios recursos del sistema (comandos COPY, DUMP, SORT) con fines de auditoria. PROCESO GENÉRICO

- 24. 3. APLICAR PRUEBAS DE AUDITORIA. TÉCNICAS MÁS CONOCIDAS DE FRAUDES O ACTOS ILÍCITOS POR COMPUTADOR: Data díddling (manipulación de datos): Consiste en modificar los datos de un sistema durante su captura. Trojan Horse: Es ocultar un programa o rutinas malignas dentro de otro programa que aparenta ser "sano”. Salammi techníques: Tomar pequeñas porciones de los saldos o movimientos de cuentas y traspasarlos a una cuenta puente “falsa”. Superzapping (nombre programa utilitario de IBM): Tomar ventaja de los mecanismos de acceso de urgencia que muchos sistemas tienen. Trapdoors (puertas traseras): “Huecos' que dejan los programadores en los sistemas para facilitar la inserción de rutinas adicionales Logic Bombs (bomba lógica): Son programas o instrucciones que permanecen inactivos hasta que se presente una condición predefinida. PROCESO GENÉRICO

- 25. 3. APLICAR PRUEBAS DE AUDITORIA. TÉCNICAS MÁS CONOCIDAS DE FRAUDES O ACTOS ILÍCITOS POR COMPUTADOR: Extraer información que queda grabada en los archivos después de la conclusión de los procesos normales. Extraer información de los sistemas enmascarándola para que pase inadvertidamente y burle los posibles controles de detección. En telecomunicaciones interceptar la comunicación de datos mediante el acceso a las líneas de transmisión de datos. Virus informáticos: programas capaces de reproducirse y dañar en forma deliberada los recursos de una empresa. Virus Robots: Objetivo controlar su PC. Virus Modulares: Llegan por partes lo que les permite pasar por debajo del sistema operativo y antivirus, luego se arman y activan. PROCESO GENÉRICO

- 26. 3. APLICAR PRUEBAS DE AUDITORIA. QUIENES AMENAZAN. Actos de la Naturaleza: Terremotos, Incendios, Rayos. Las Personas: Errores o Fraudes. La Tecnología: Cuando es defectuosa. (Banco Disco Duro). Los Procedimientos: Cuando no existen, no son claros y traba el SI. Las Organizaciones: No esta definida la estructura orgánica, las funciones. La Técnica de la Escoba: Escudriñar en la basura. (Embajada de Japón en Perú). Ingeniería Social: En reuniones sociales hablar de asuntos confidenciales (Colombia vs. Venezuela). PROCESO GENÉRICO

- 27. 4. INFORMAR LOS RESULTADOS DE LA AUDITORIA. El informe incluye: Hallazgos, Riesgos, Controles, Recomendaciones. RNC – Reporte de No Conformidades. RAC – Reporte Acciones Correctivas. ROM – Reporte Oportunidades de Mejora. Indicar su nivel de involucramiento y responsabilidad Dependiendo de los resultados abstenerse de presentar una opinión cuando considere que no tiene elementos suficientes para sustentarla. PROCESO GENÉRICO

- 28. 5. EFECTUAR SEGUIMIENTO. REVISION Deficiencias Oportunidades de mejora Recomendaciones emitidas por el Auditor PROCESO GENÉRICO

- 29. 6. SUPERVISAR EL TRABAJO DE AUDITORIA. • En especial el realizado por personal con menor experiencia. • El auditor será el principal responsable de su trabajo. PROCESO GENÉRICO

- 30. • Planificar la auditoría y elaborar documentos de trabajo. • Recolectar y analizar evidencia objetiva. • Conclusiones pertinentes y suficientes. • Acuerdo de confidencialidad. • Reportar los resultados. • Verificar la implementación de acciones correctivas. • Capacidad para dirigir un equipo auditor. • Habilidad para realizar entrevistas, presentaciones y reportes. • Diplomático, mente abierta, justo y versátil. Funciones y Competencias del Auditor

- 31. La auditoría no transcurre de acuerdo con el plan por: Hostilidad (problemas laborales). Evasivas (mantener la apariencia). Falta de cooperación (mucho trabajo). Nerviosismo. Situaciones Difíciles de Auditoría Es importante que ni usted ni los miembros de su equipo tomen como algo personal el comportamiento pasivo o agresivo del auditado. El trato con respeto (evitar contienda verbal). Mantenerse sereno y no dejarse provocar.

- 32. Los procedimientos de auditoria pueden ser tan variados como distintas sean las empresas y proyectos que se desarrollen. Sin embargo, existe un grupo de técnicas básicas que el auditor utiliza adecuándolas a cada caso en particular. COBIT. Objetivos de Control para Tecnología de Información y Tecnologías Relacionadas NTC BS 7799-2:2004 Sistema de Gestión de la Seguridad de la Información (SGSI) – Requisitos. NTC ISO 17799:2000 Código de Buenas Prácticas para la Gestión de la Seguridad de la Información. NTC ISO 27001:2006 TI. Técnicas de Seguridad. Sistemas de Gestión de la Seguridad de la Información (SGSI) – Requisitos. NTC 5254:2004 Gestión del Riesgo – Referencia AS/NZ 4360:1999 PROCEDIMIENTOS

- 33. El fraude implica la existencia de dolo y premeditación en un acto que perjudica a la empresa y beneficia al perpetrador. La auditoría no tiene como propósito la detección de fraude. Sin embargo, se espera que mediante el desarrollo de su trabajo puedan salir a la luz situaciones irregulares que ameriten la atención de la empresa. SU RELACION CON LOS FRAUDES

- 34. Un error representa un acto involuntario en que se incurre y que provoca una situación no deseada. La negligencia es una característica que acompaña las actividades desempeñadas por los seres humanos y que incrementa la probabilidad de ocurrencia de errores. Estudios realizados en estados unidos demuestran que la negligencia afectan en mucha mayor proporción a las empresas que los propios fraudes. En la mayoría de las ocasiones, los fraudes se efectúan una sola vez, mientras que el error es un elemento repetitivo, sobre todo y potencialmente en un ambiente de procesamiento electrónico de datos. SU RELACION CON EL ERROR

- 35. STAKE HOLDER (“interesados”): Persona o grupo de personas que tienen interés en el buen funcionamiento de una empresa. Accionistas: Desean obtener un retorno sobre la inversión. Administración: Responsable directo de los resultados. Empleados: Lugar estable de trabajo, posibilidad de desarrollo. Proveedores: Mayor operación - mayores beneficios. COMPROMISO ÉTICO

- 36. Clientes: Dependen de la operación de la empresa para lograr sus propios objetivos. Gobierno: Sus impuestos son una contribución indispensable para el gasto publico. Inversionistas: Adquieren acciones de la empresa a través de la bolsa de valores. La Comunidad: Impacto que dicha empresa pueda tener en la vida socio económica de la comunidad. COMPROMISO ÉTICO

- 38. El auditor moderno con actitud proactiva y de mayor compromiso hacia sus stakeholders. Generar mayor valor agregado a sus actividades. Actualizar e incorporar los conocimientos. CONCLUSIONES

- 39. Reingeniería de la Auditoría Informática, SOLÍS MONTES Gustavo Adolfo. Editores S.A. de C.V., México D.F. ISBN 970-92177-0-4 Manual de Habilidades para Auditoría, MALLEN David y COLLINS Christine. ICONTEC, Bogotá D.C. Colombia. ISBN 958-9383-37-8. Auditoría Informática, PIATTINI Mario y DEL PESO Emilio. Alfaomega, Madrid España. ISBN 958-682-455-1 Guía de Auditoría, LARRY Bailey y HOLZMAN Oscar. Editores Harcourt Brace Madrid, España. ISBN 84-8174-383-6 Auditoría Integral, ORTIZ José Joaquín y ORTIZ Armando. Editorial Kimpres Ltda, Bogotá D.C. Colombia. BIBLIOGRAFÍA

- 40. GRACIAS