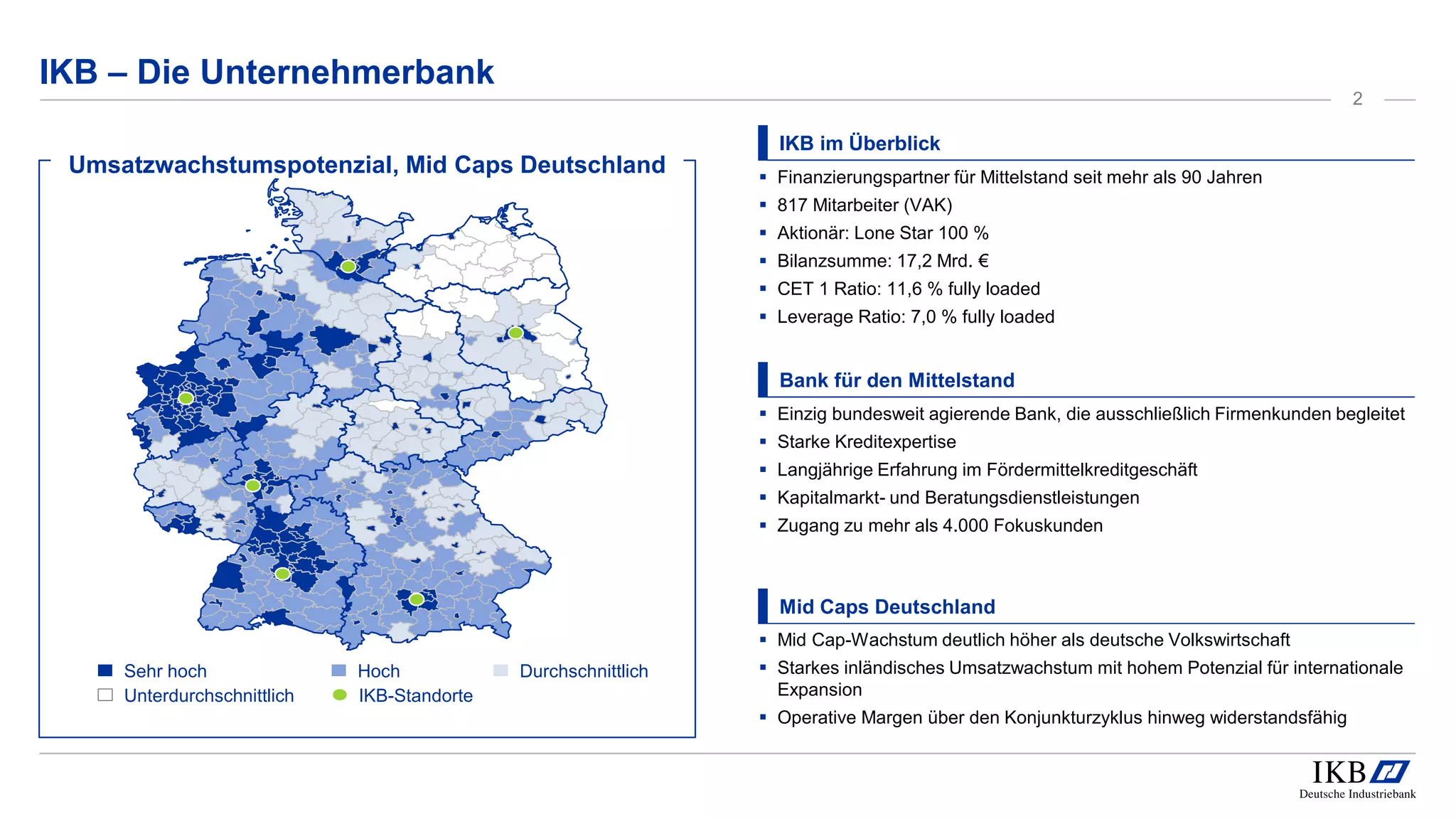

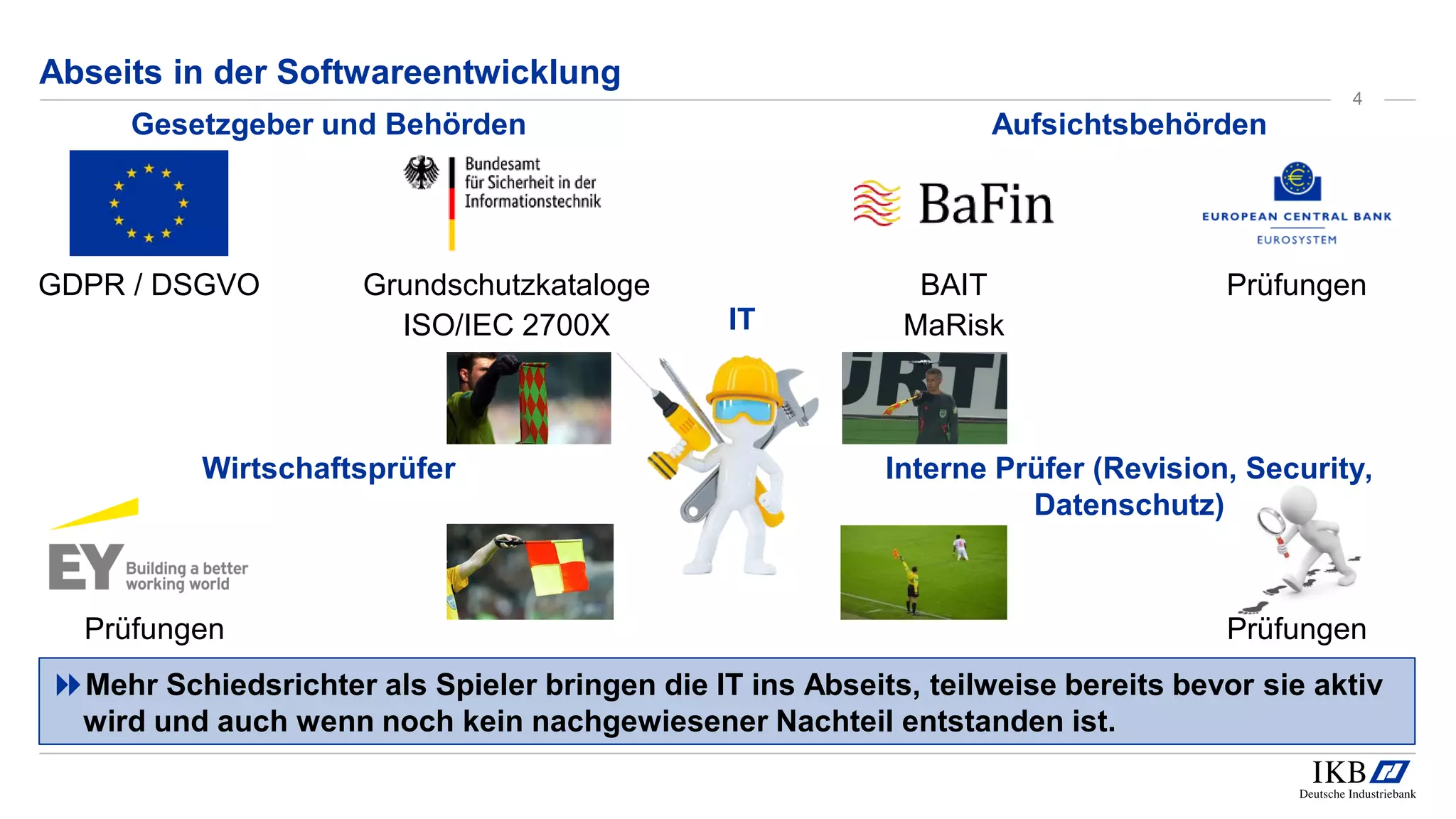

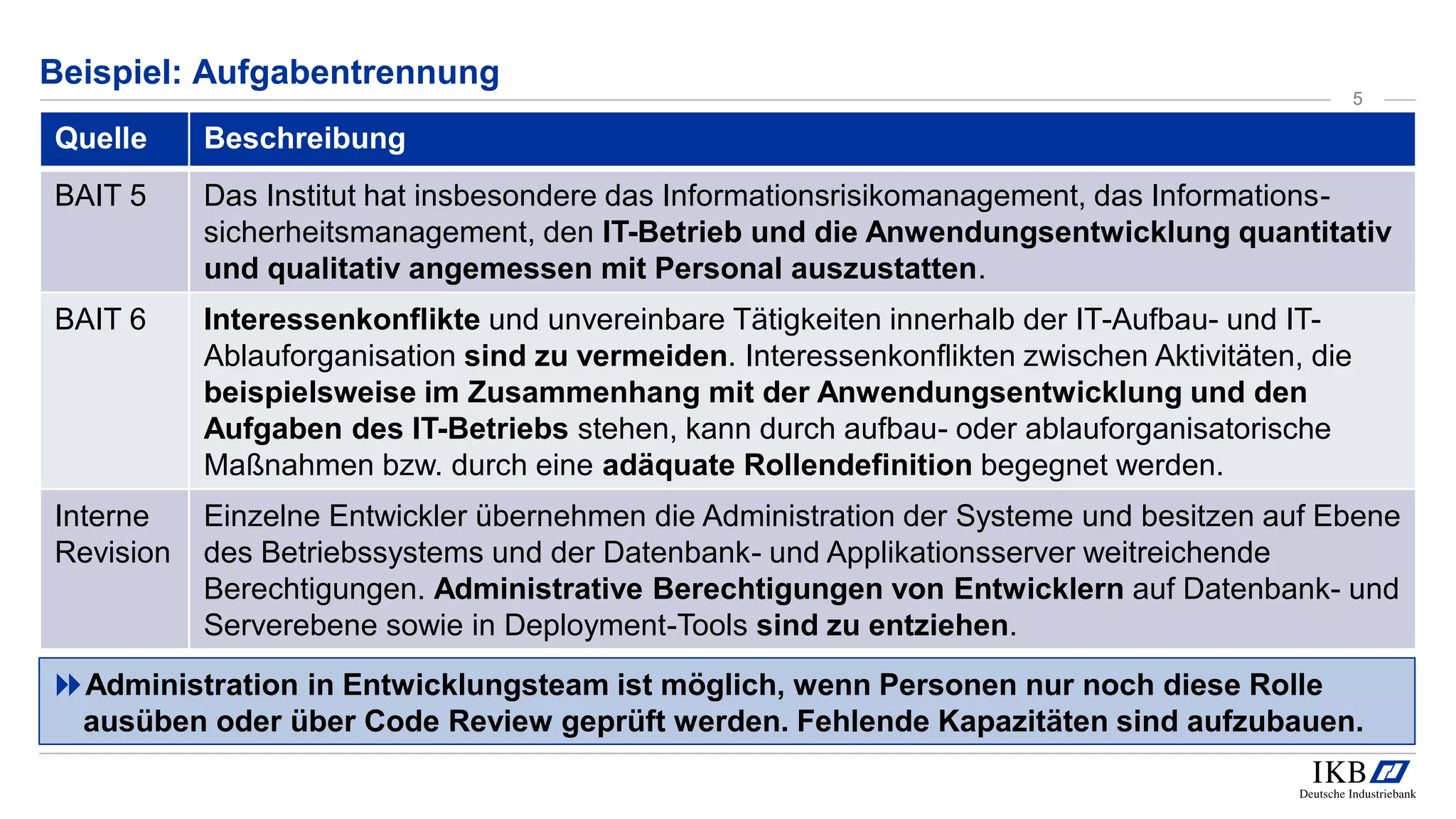

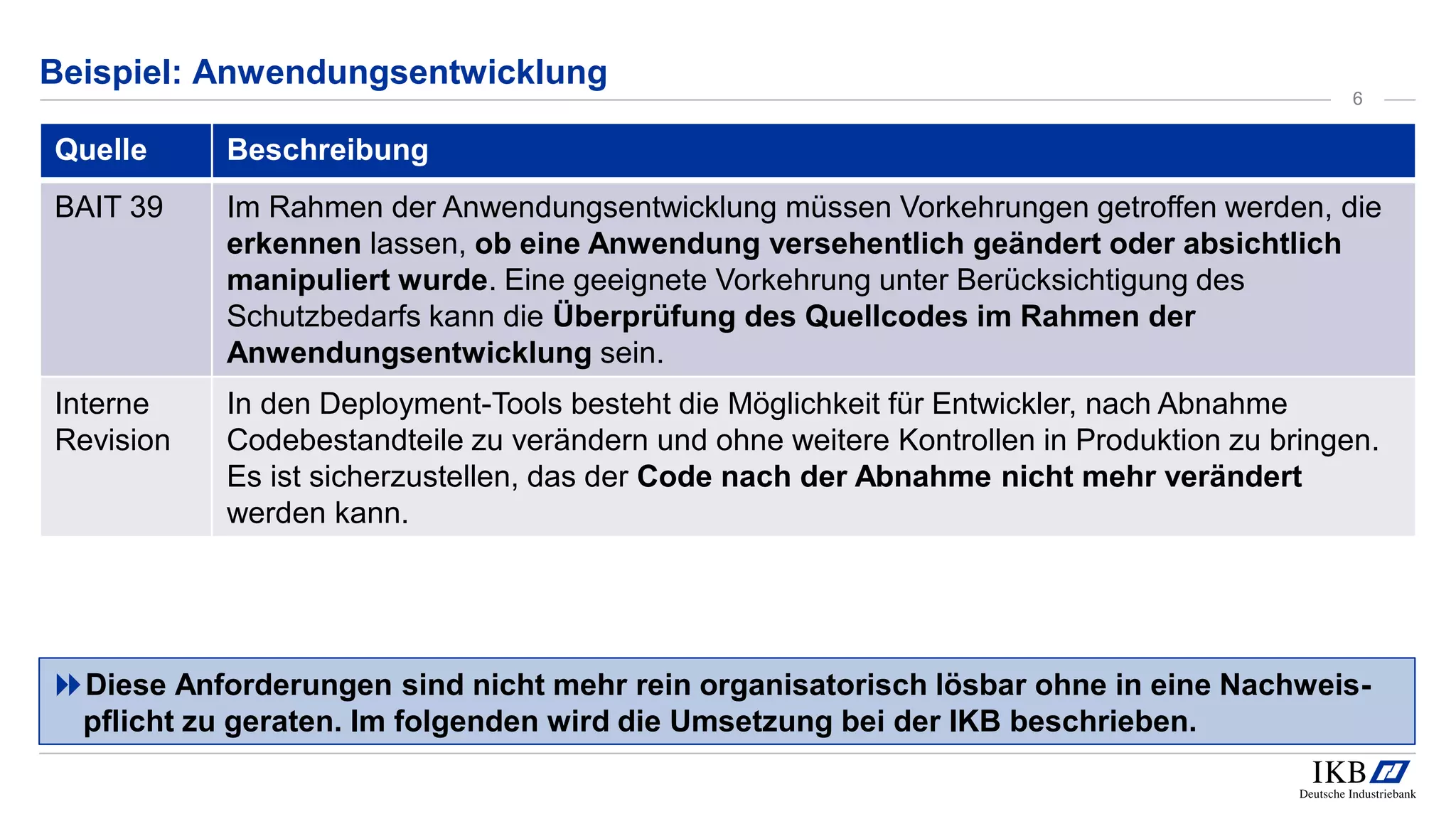

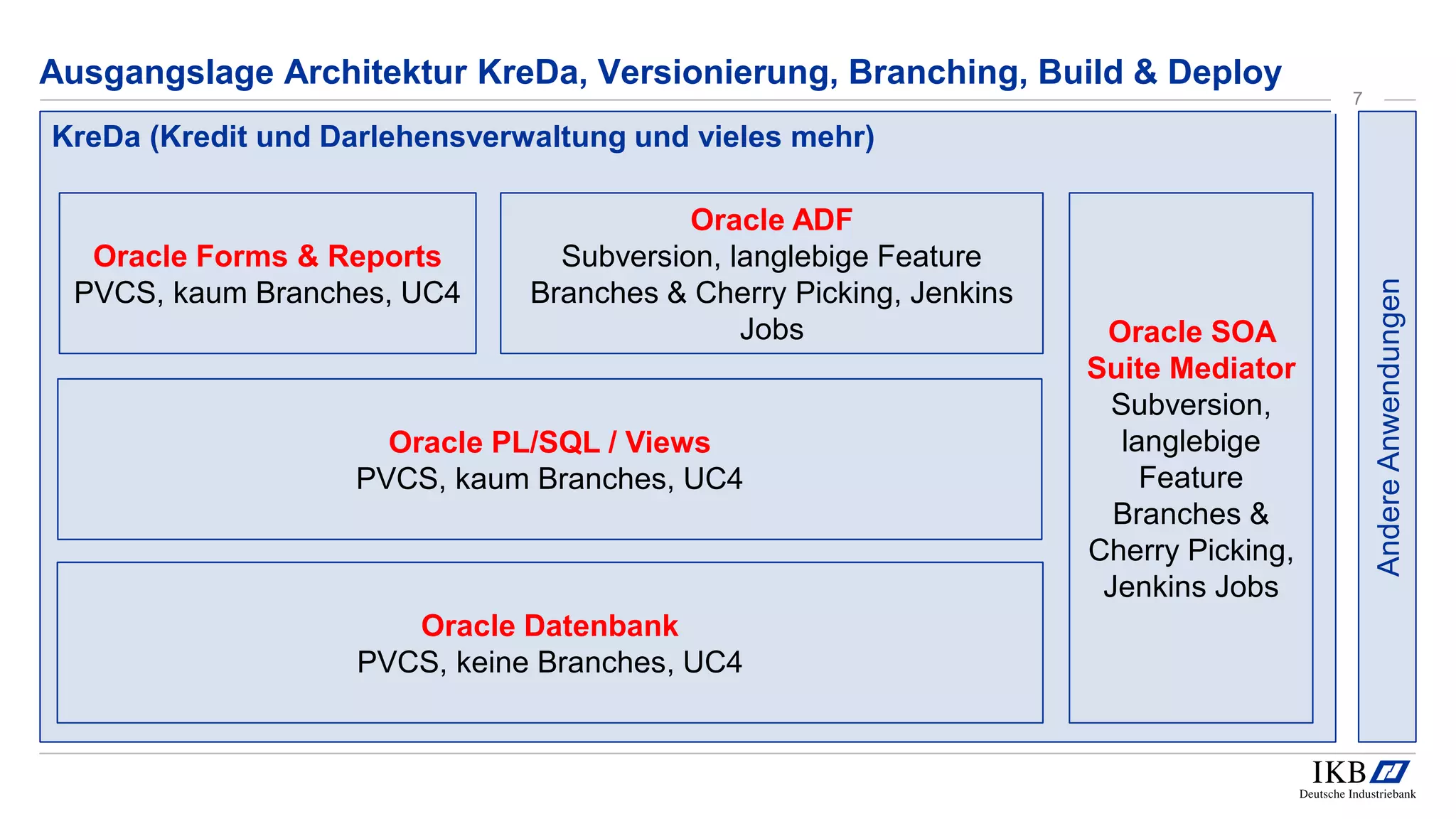

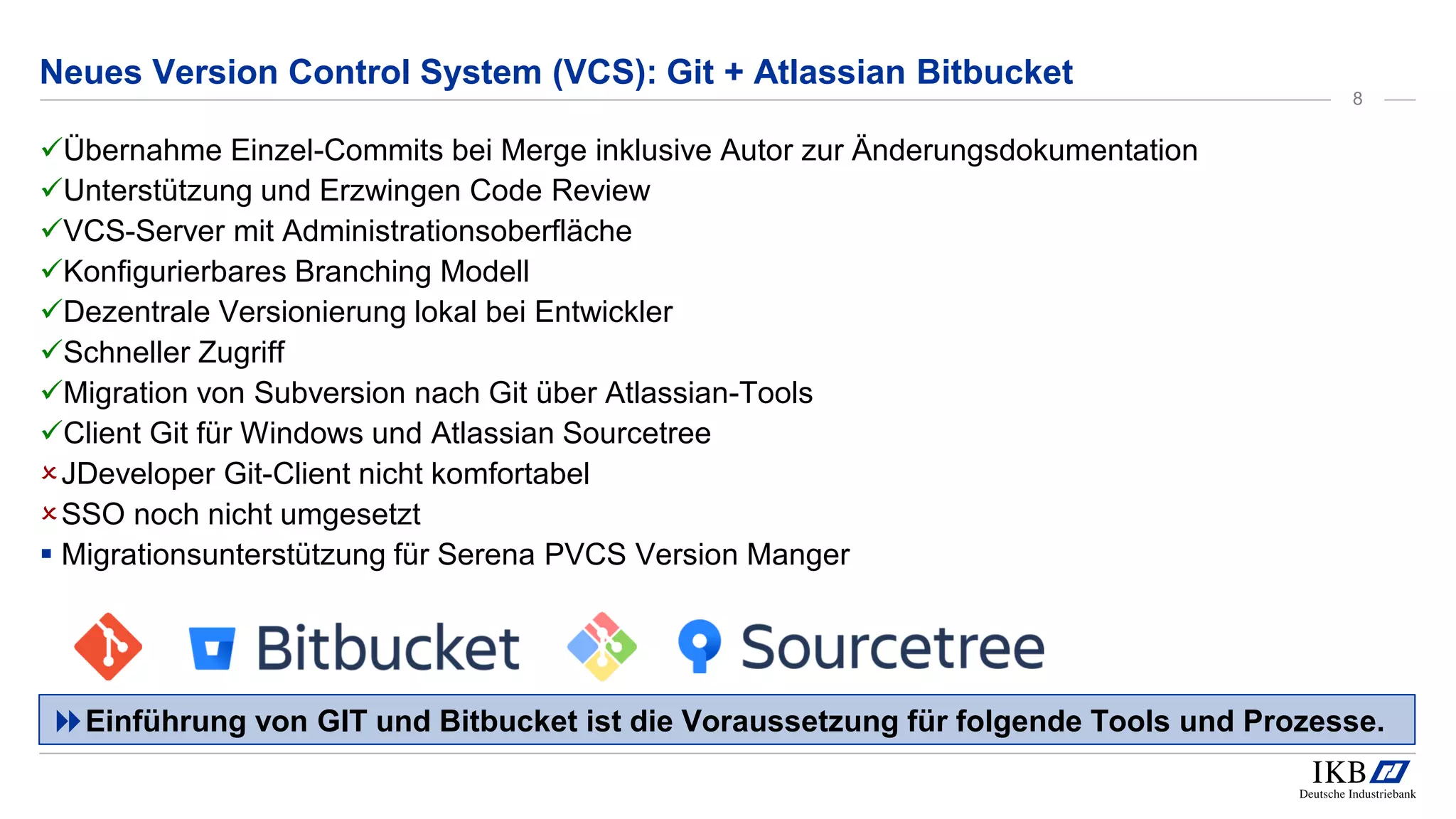

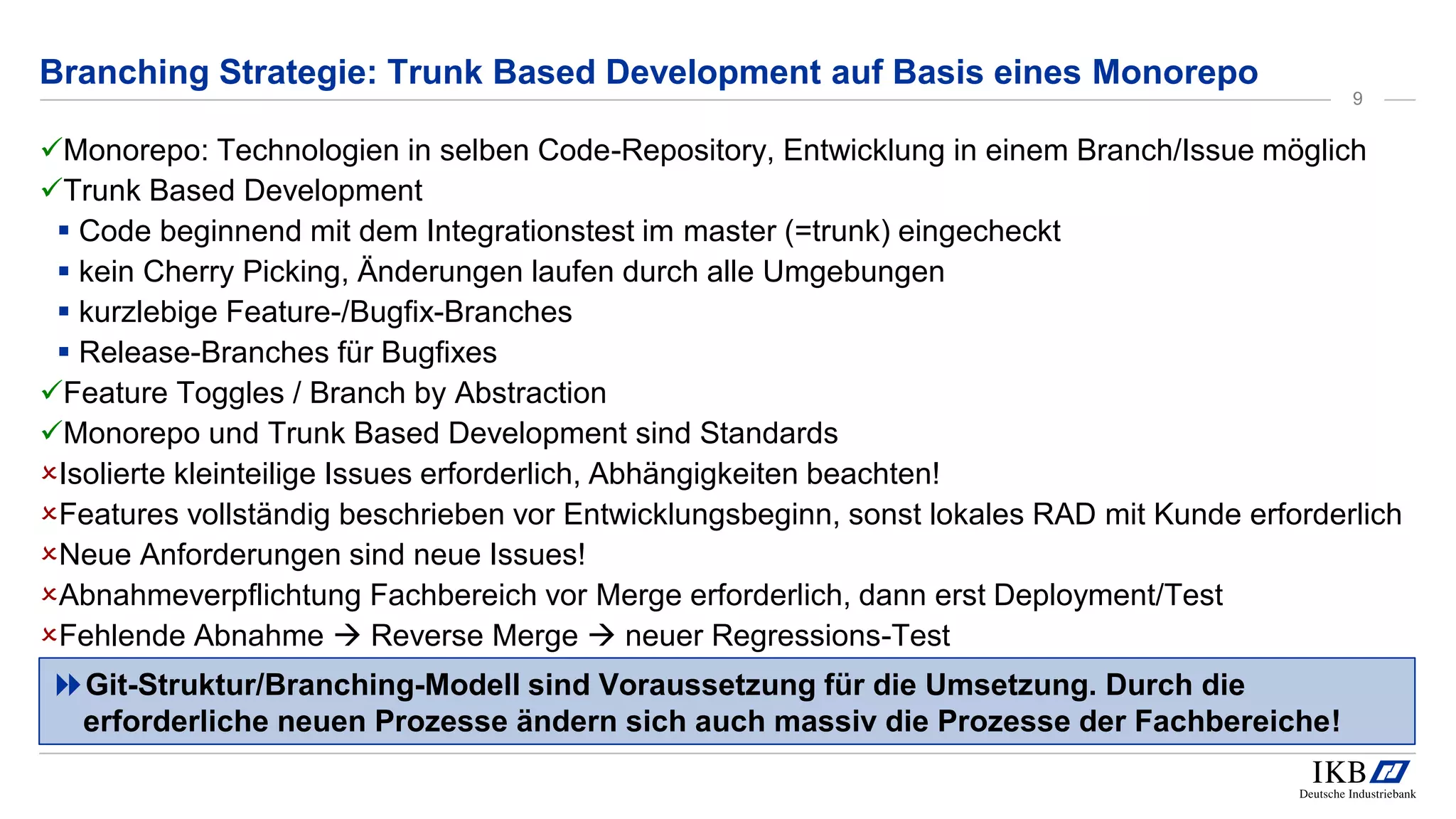

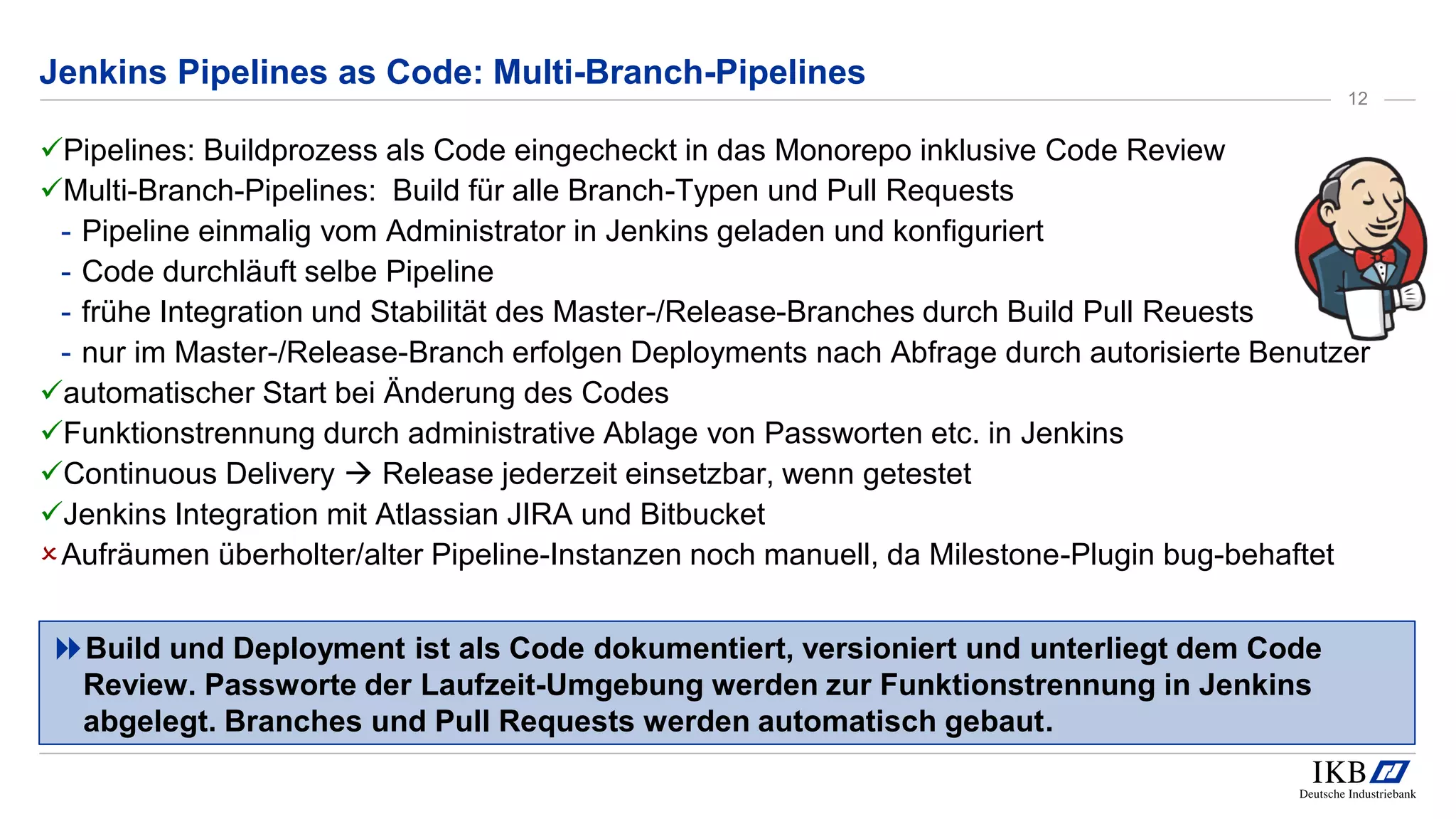

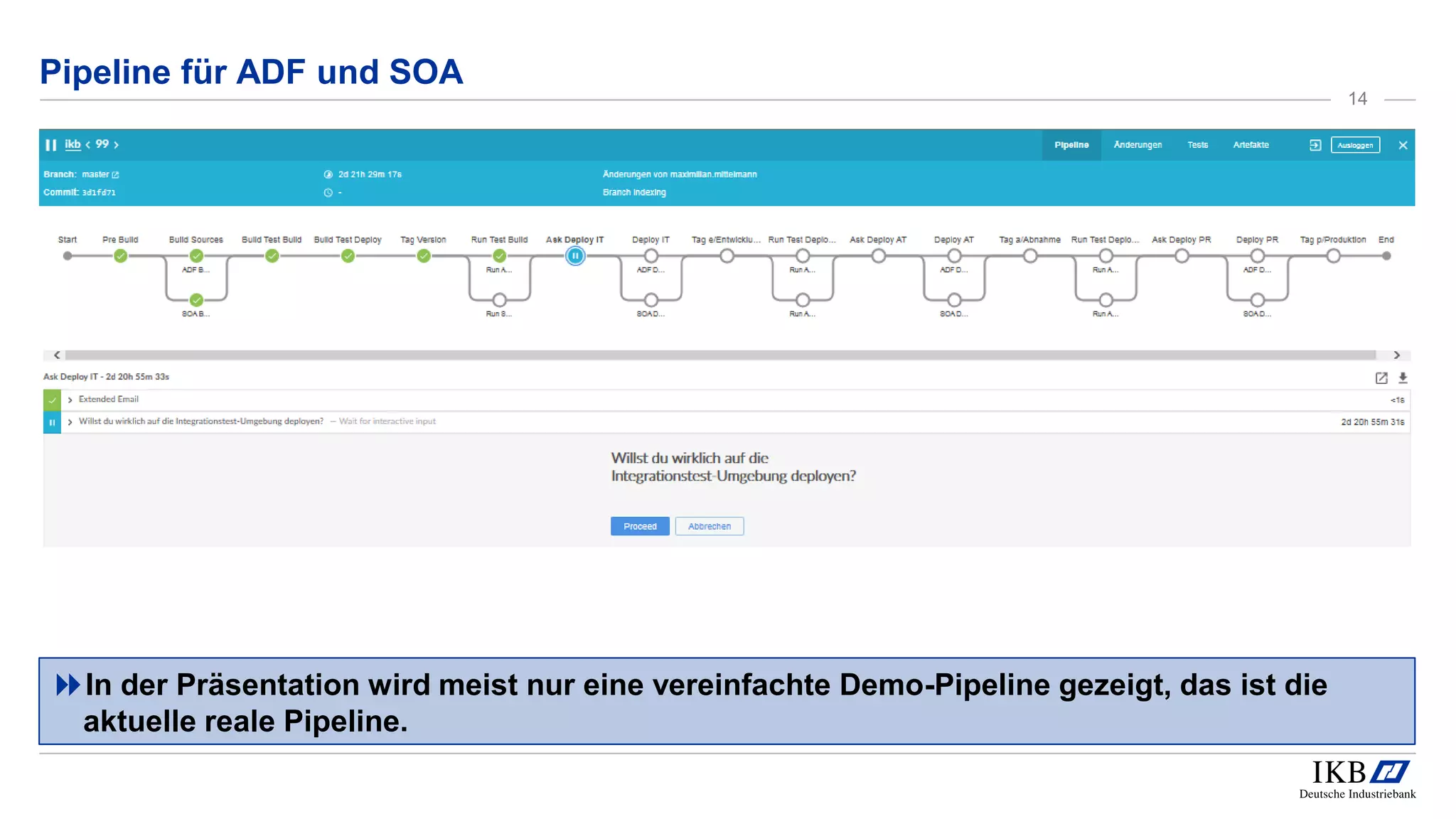

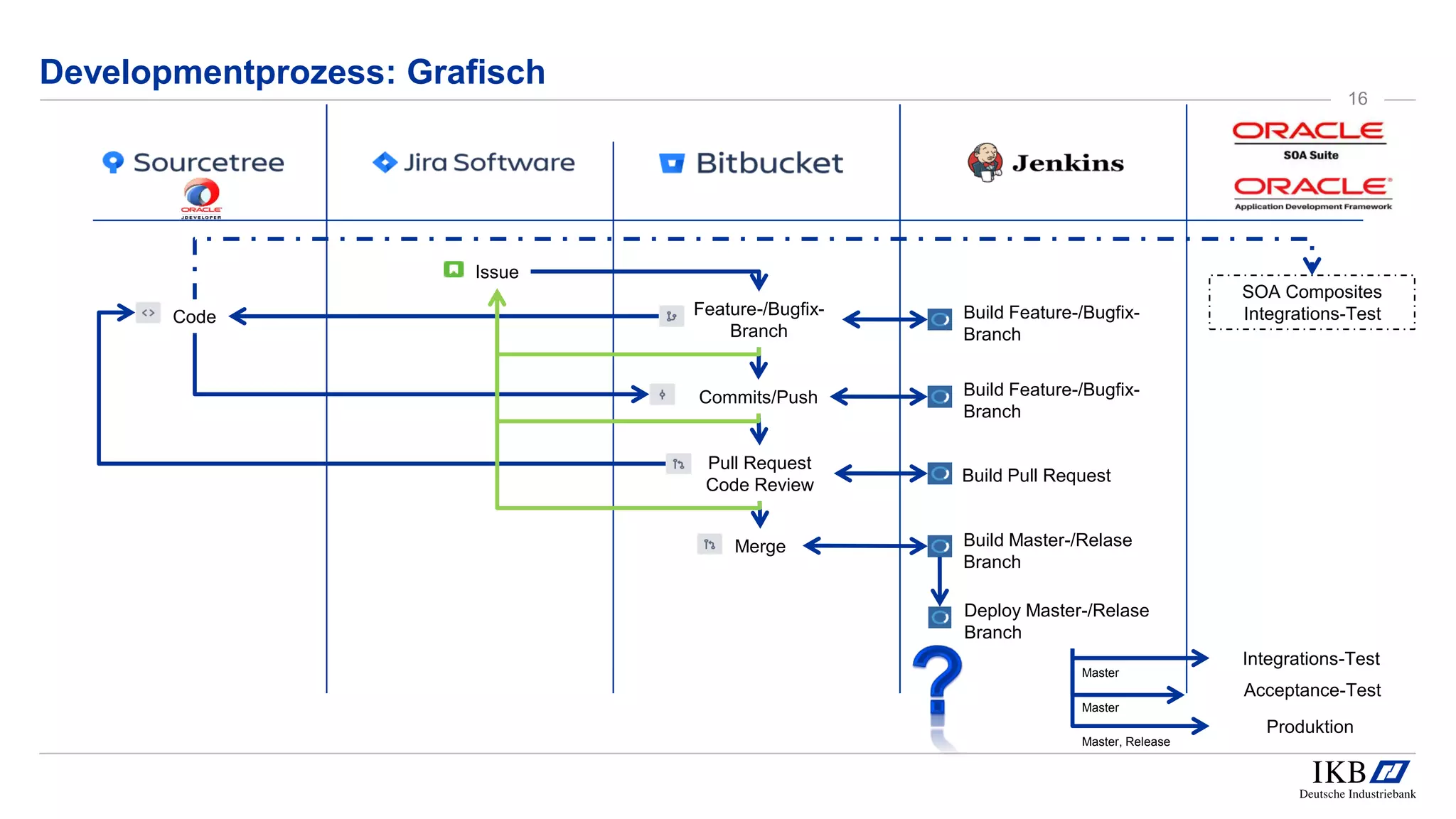

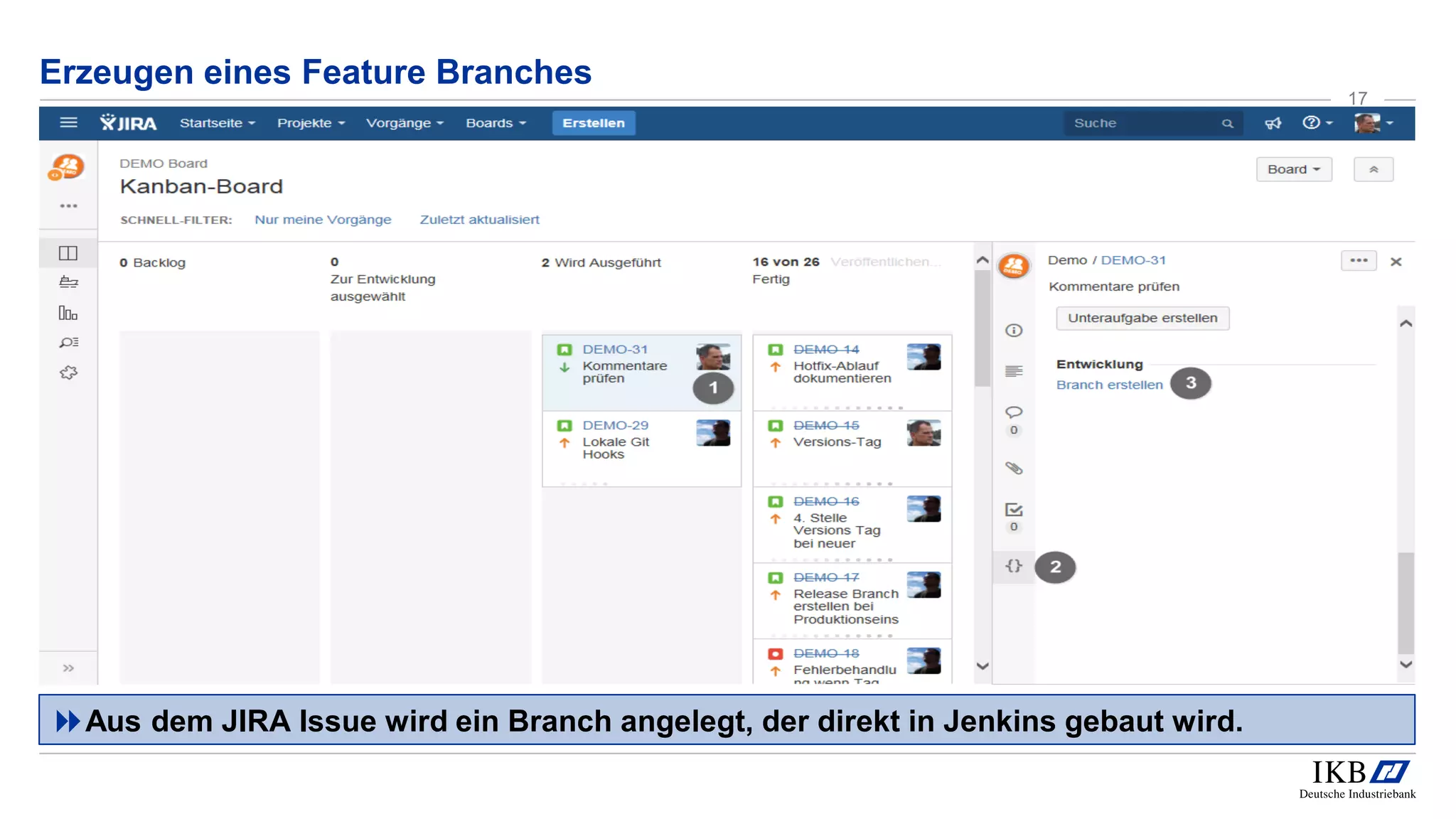

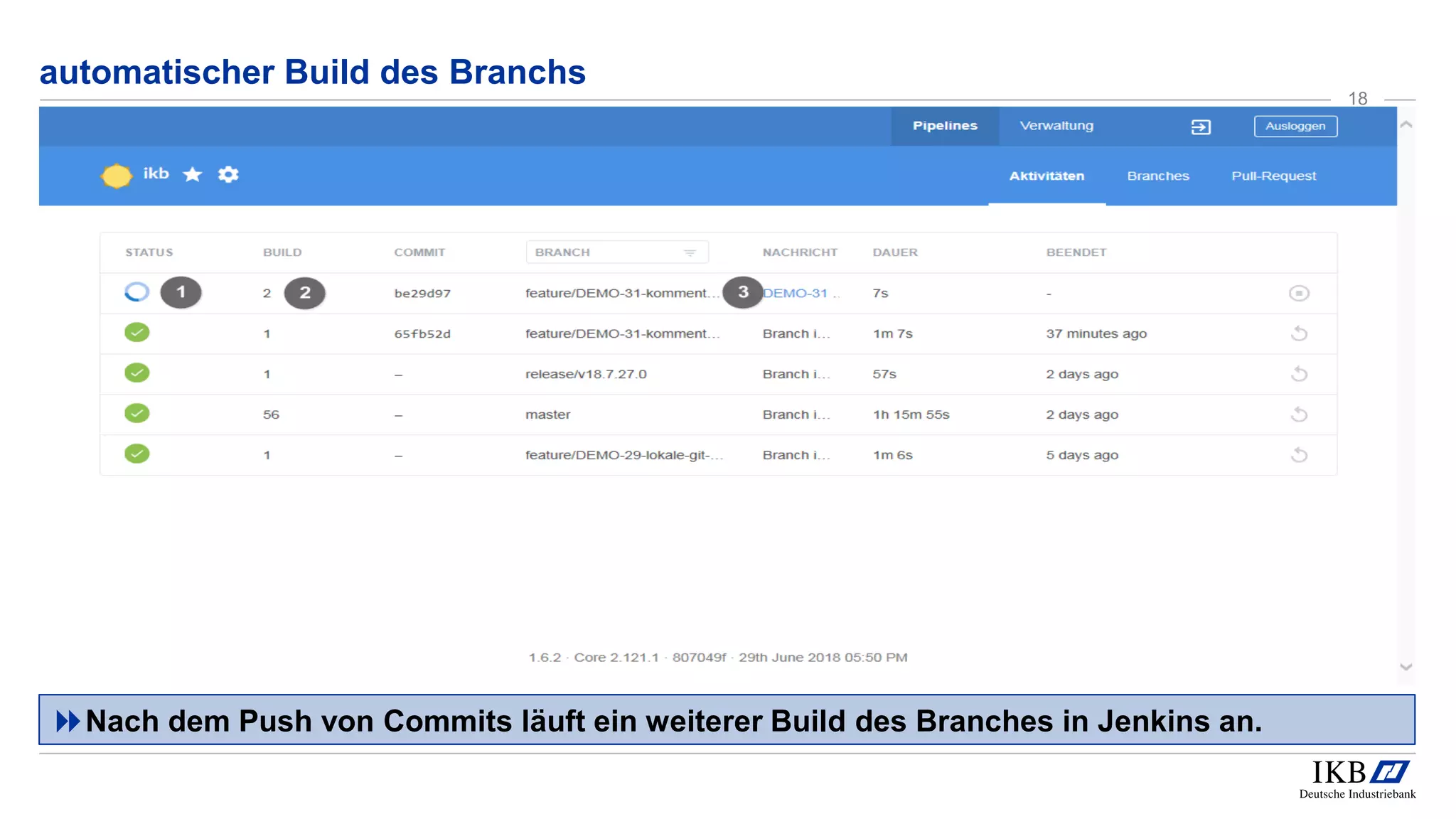

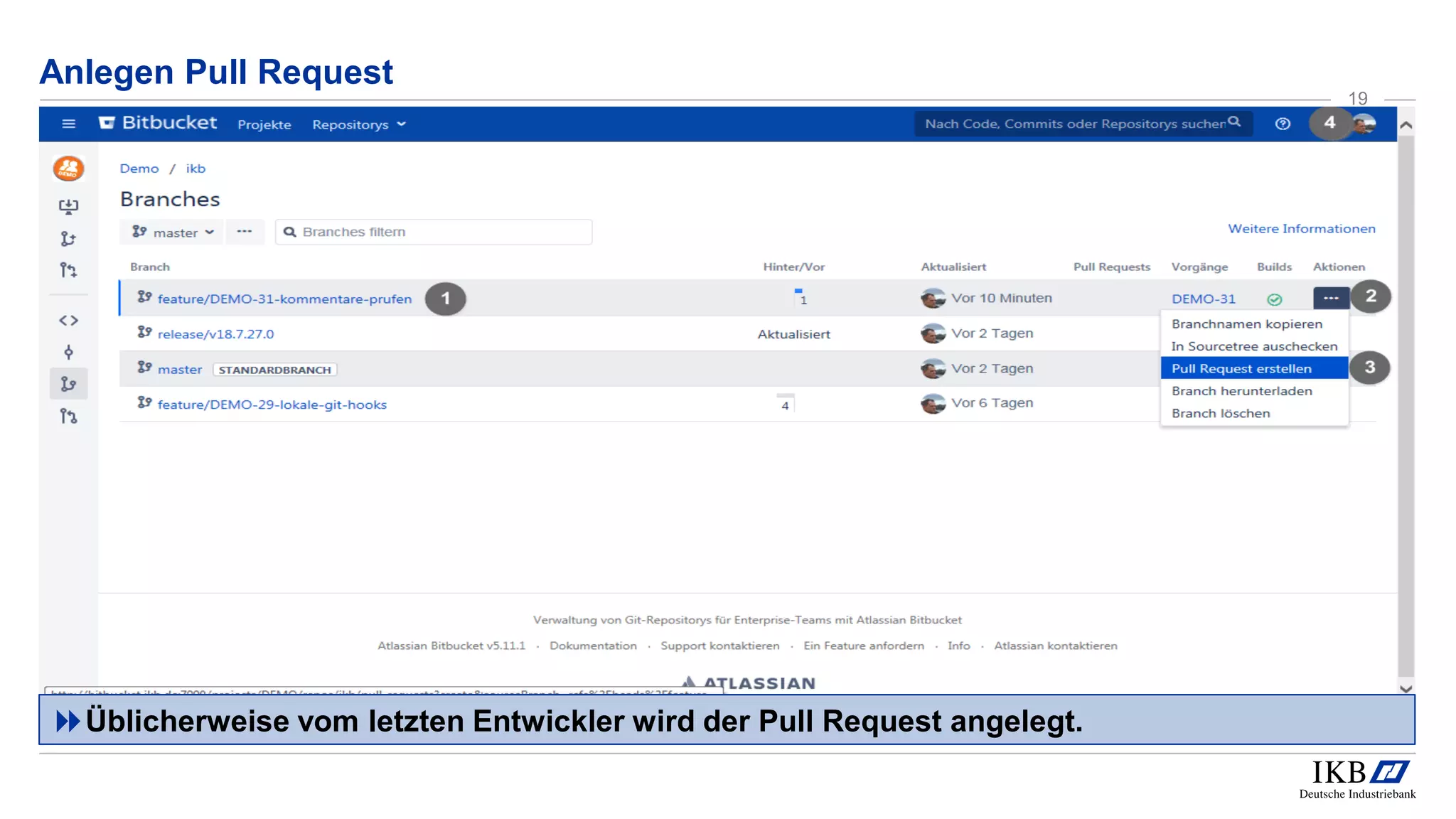

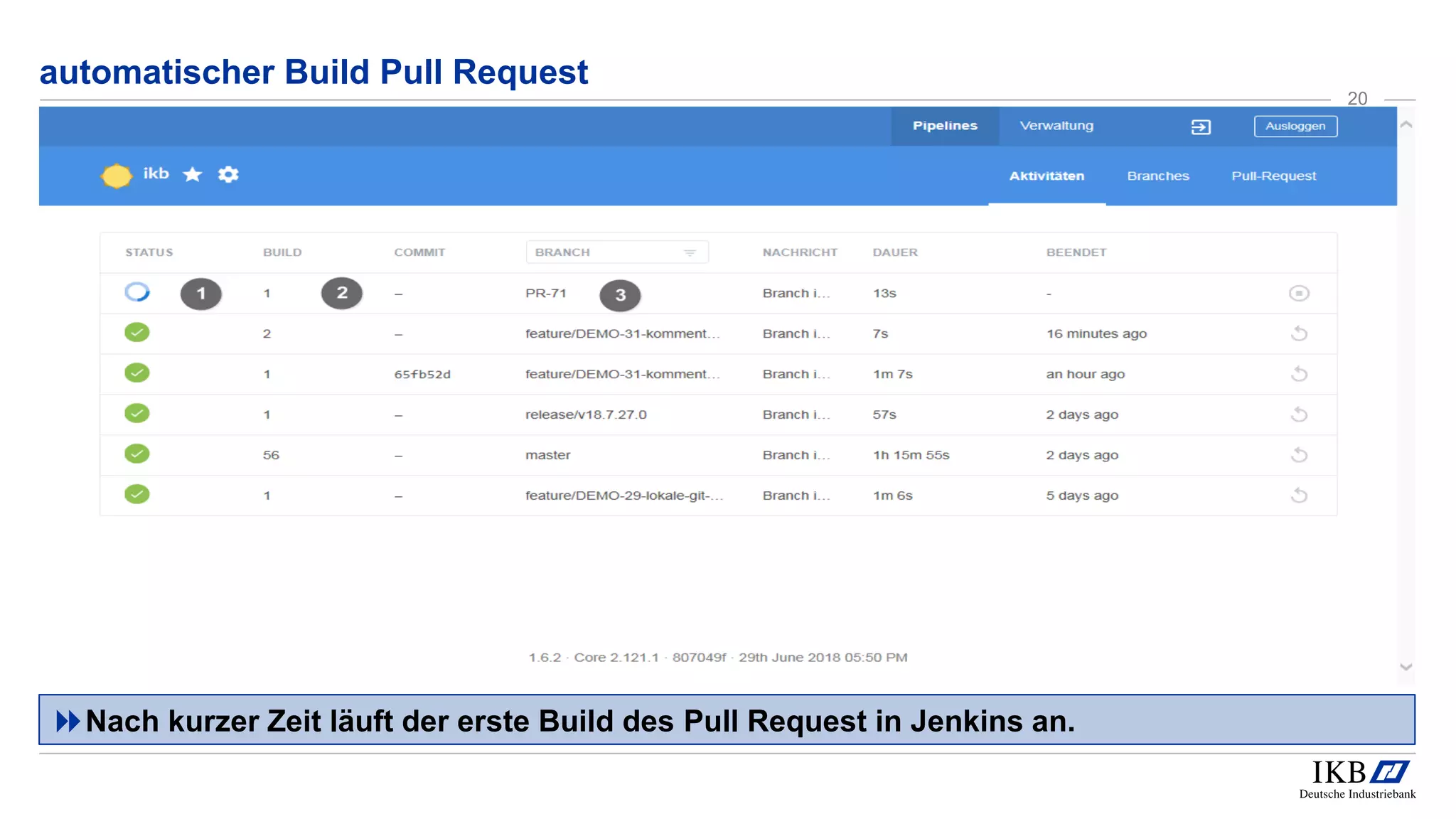

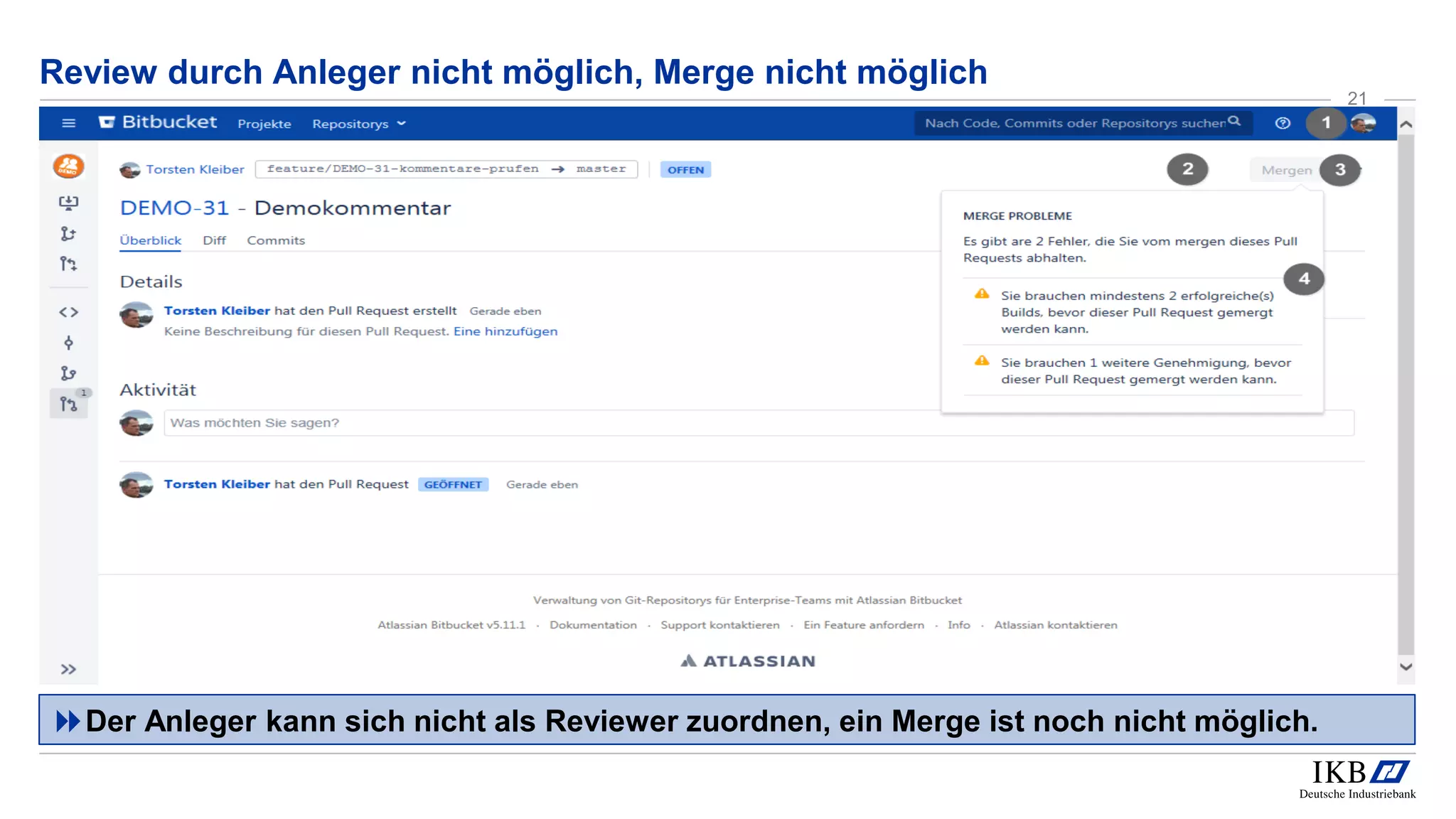

Die IKB ist eine auf den Mittelstand spezialisierte Bank in Deutschland, die über 90 Jahre Erfahrung und starke Kreditexpertise vorweisen kann. Regulatorische Anforderungen führen dazu, dass die IT-Strukturen und -Prozesse geändert werden müssen, um Schadcode frühzeitig zu erkennen und die Funktionstrennung zwischen Entwicklung und Administration sicherzustellen. Es wurden neue Tools und Prozesse implementiert, um den Entwicklungsprozess zu automatisieren und regulatorische Anforderungen effizienter zu erfüllen.