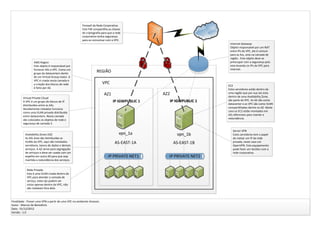

Firewall e VPN para VPC

- 1. Firewall da Rede Corporativa. Este FW compartilha as chaves de criptografia para que a rede corporativa tenha segurança para se comunicar com a VPC. Internet Gateway Objeto responsável por um NAT entre IPs da VPC, ele é comum para as Azs, esta na camada de região . Este objeto deve se AWS Region preocupar com a segurança pois Este objeto é responsável por esta levando os IPs da VPC para fornecer AZs a VPC. Como um internet. grupo de datacenters dento REGIÃO de um Virtual Group maior. A VPC é criada nesta camada e a criação dos blocos de rede VPC EC2 é feito por AZ. Estes servidores estão dentro de AZ1 AZ2 uma região que por sua vez esta Virtual Private Cloud dentro de uma Availability Zone, IP IGWPUBLIC 1 IP IGWPUBLIC 1 são parte da VPC. As AZ são como A VPC é um grupo de blocos de IP IP IGWPUBLIC 1 datacenter e as VPC são como VLAN distribuídos entre as AZs. Devidamente roteados funciona compartilhadas dentre os AZ. Neste como uma VLAN privada distribuída caso os EC2 estão montados em entre datacenters. Nesta camada AZs diferentes para manter a são colocados os objetos de rede e redundância. segurança de camada 3. Server VPN Availability Zones (AZ) vpn_1a vpn_1a vpn_1b vpn_1b Estes servidores tem o papel As AZs área são distribuídas as de natear um IP da rede VLANs da VPC, aqui são instalados AS-EAST-1A AS-EAST-1B privada, neste caso um servidores, banco de dados e demais OpenVPN. Este equipamento serviços. A AZ serve para segregação pode fazer um lan2lan com a de serviços e deve ser usada com um rede corporativa. espelho em outra AZ para que seja IP PRIVATE NET1 IP PRIVATE NET1 IP PRIVATE NET2 IP PRIVATE NET2 mantida a redundância dos serviços. Rede Privada Esta é uma VLAN criada dentro da VPC para atender a camada de serviço, estes Ips podem ser vistos apenas dentro da VPC, não são roteáveis fora dela. Finalidade : Prover uma VPN a partir de uma VPC no ambiente Amazon. Autor : Marcos de Benedicto Data : 31/12/2012 Versão : 1.0