Presentacion windows seven

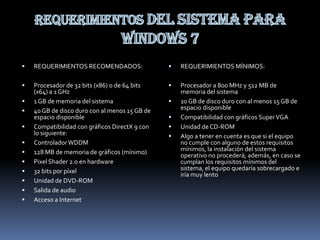

- 1. REQUERIMIENTOS RECOMENDADOS: REQUERIMIENTOS MÍNIMOS: Procesador de 32 bits (x86) o de 64 bits Procesador a 800 MHz y 512 MB de (x64) a 1 GHz memoria del sistema 1 GB de memoria del sistema 20 GB de disco duro con al menos 15 GB de 40 GB de disco duro con al menos 15 GB de espacio disponible espacio disponible Compatibilidad con gráficos Super VGA Compatibilidad con gráficos DirectX 9 con Unidad de CD-ROM lo siguiente: Algo a tener en cuenta es que si el equipo Controlador WDDM no cumple con alguno de estos requisitos 128 MB de memoria de gráficos (mínimo) mínimos, la instalación del sistema operativo no procederá; además, en caso se Pixel Shader 2.0 en hardware cumplan los requisitos mínimos del 32 bits por píxel sistema, el equipo quedaría sobrecargado e iría muy lento Unidad de DVD-ROM Salida de audio Acceso a Internet

- 3. QUE ES UNA LICENCIA Es un contrato entre el licenciante (autor/titular de los derechos de explotación/distribuidor) y el licenciatario del programa informático (usuario consumidor /usuario profesional o empresa), para utilizar el software cumpliendo una serie de términos y condiciones establecidas dentro de sus cláusulas. Las licencias de software pueden establecer entre otras cosas: la sesión de determinados derechos del propietario al usuario final sobre una o varias copias del programa informático, los límites en la responsabilidad por fallos, el plazo de cesión de los derechos, el ámbito geográfico de validez del contrato e incluso pueden establecer determinados compromisos del usuario final hacia el propietario, tales como la no cesión del programa a terceros o la no reinstalación del programa en equipos distintos al que se instaló originalmente

- 4. LICENCIAS DE WINDOWS SEVEN OEM: Utilizada en equipos nuevos únicamente y esta prohibida su venta a menos que sea bajo esta condición, esto quiere decir que cada ves que adquirimos un nuevo equipo posee este tipo de licencias totalmente legales .Aunque este tipo de licencia este bajo esta condición que implica que el propietario del equipo es propietario del software sin embargo el fabricante puede poner ciertas limitaciones, como ejemplo limitar el numero de veces que se puede reinstalar el software. Los programas adquiridos bajo este tipo de licencia NO se pueden vender ni ceder a terceros, salvo en las mismas condiciones en las que se compraron (es decir, como parte de un equipo).

- 5. RETAIL: Este tipo de licencia si es totalmente del usuario que las adquiere, y si puede cederlas a terceros o incluso venderlas si así se desea LICENCIAS POR VOLUMENES :Destinada a grandes usuarios (empresas), normalmente bajo unas condiciones similares a las de las licencias OEM, aunque sin estar sujetas a equipos nuevos. Básicamente se trata de estipular un determinado número de equipos que pueden utilizar el mismo código de licencia, quedando el fabricante de dicho software autorizado para hacer las comprobaciones que considere oportunas para ver que las licencias que se están utilizando son las adquiridas. Normalmente estas licencias se venden en paquetes de x número de licencias, por ejemplo en paquetes de 25 licencias como mínimo. Este tipo de licencia NO se puede ceder a terceros ni total ni parcialmente. SOFTWARE LIBRE: Basadas en la distribución del código fuente junto con el programa, así como en cuatro premisas:1ª.- La libertad de usar el programa, con cualquier propósito.2ª.- La libertad de estudiar el funcionamiento del programa, y adaptarlo a las necesidades.3ª.- La libertad de distribuir copias, con lo que puede ayudar a otros.4ª.- La libertad de mejorar el programa y hacer públicas las mejoras, de modo que toda la comunidad se beneficie.

- 7. BIBLIOTECAS DE WINDOWS Son aquellas que nos permiten organizar archivos de una manera excelente. Con las bibliotecas podemos agrupar varias carpetas y archivos, pudiendo acceder desde un sólo icono y accesible desde la ventana del explorador. También podemos ordenar su contenido según fecha de creación, orden alfabético, etc.., sin que esto afecte a la carpeta real donde están almacenados los archivos. Por defecto nuestro Windows seven viene con 4 bibliotecas Videos,Muisca,Imágenes y Documentos también podemos crear a nuestro gusto con solo ir a ellas click derecho y crear nueva biblioteca

- 8. CONOZCAMOS NUESTRAS BIBLIIOTECAS

- 9. GADGETS Gadgets son objetos en miniatura realizados para ofrecer contenido fresco y dinámico que puede ser colocado en cualquier página en la web. Gadgets pueden ser útiles cuando estás en el trabajo (lista de tareas, conversor de moneda, calendario), en la escuela (calculadora, Wiki pedía, herramienta de traducción), o simplemente pasar el tiempo (noticias, blogs, juegos). (Google Gadgets.) El término gadget (o widget), también se ha dado a una nueva categoría de mini aplicaciones, diseñadas para proveer de información o mejorar una aplicación o servicios de un ordenador o computadora, o bien cualquier tipo de interacción a través de Internet, por ejemplo una extensión de alguna aplicación de negocios, que nos provea información en tiempo real del estatus del negocio u organización

- 10. AERO La conformación de la palabra AERO, según Windows Flip :Función de Windows Aero Microsoft, proviene del retroacrónimo: que complementa al tradicional ALT+TAB Auténtico, Energético, Reflexivo y Abierto. de las versiones anteriores de Windows. Muestra miniaturas reales de las ventanas actuales, permitiendo así una mejor vista CARACTERISTICAS: previa de las misma Windows Flip 3D :Es una función de Transparencias: Consiste en un efecto de Windows Aero que mejora la función cristalizado transparente en el borde de las Windows Flip, mostrando un efecto en 3D ventanas, en la barra de herramientas y en de las ventanas actualmente abiertas. Esta el menú inicio, el cual puede ser función se activa con la combinación de personalizado cambiando las propiedades teclas WINDOWS +TAB de color del mismo Aero Peek: Esta opción muestra una vista previa en miniatura o thumbnail de alguna ventana minimizada en la barra de tareas al pasar el puntero del ratón por encima de su ícono

- 11. Aero ShakeConsiste en mover la ventana rápidamente de un lado al otro, para que las ventanas abiertas restantes se minimicen Aero SnapConsiste en el ajuste auomático de las ventanas: al mover la misma hacia el borde izquierdo o derecho la ventana se ajusta automáticamente hacia dicho margen, y al mover la ventana hacia el borde superior de la misma esta se maximiza. Efectos de apertura y cerrado de ventanas: Esta es otra de las funciones que comparten Windows Vista y Windows 7, que consiste en efectos de desvanecimientos agradables a la vista al momento de abrir y cerrar una ventana

- 12. COPIAS DE SEGURIDAD Son necesarias en una era Hacer copias de seguridad donde toda la frecuentemente de información, datos nuestros archivos, es algo personales, contactos, etc.. que deberíamos tener muy están completamente en cuenta y es muy digitalizados y importante también, que almacenados en nuestros antes de instalar cualquier computadores. nuevo controlador o dispositivo, hagamos antes una copia de nuestros datos por si se crea un conflicto en la instalación de este.

- 14. DISCOS DUROS Un disco duro es un dispositivo que permite el almacenamiento y recuperación de grandes cantidades de información. Los discos duros forman el principal elemento de la memoria secundaria de un ordenador, llamada así en oposición a la memoria principal o memoria RAM (Random Access Memory, memoria de acceso aleatorio).

- 15. PARTICION DE DISCOS DUROS CREAR PARTICIONES DEL DISCO DURO CON Y ahora en reducir volumen WINDOWS 7 Aquí lo que esta asiendo es consultando cuanto le podemos reducir el volumen y Al crear particiones en el sistema operativo de entonces esperamos aquí nos pido cuanto lo Windows 7 es muy fácil y sin tener que insertar vamos a reducir y entonces esperamos el disco de instalación en la pc lo único que Bueno ya lo reducido lo que se muestra con la tenemos que hacer es lo siguiente: cinta negra es lo que podemos utilizar para el 1.- Ubicamos INICIO ya de ahí a PANEL DE disco duro nuevo o partición CONTROL estando dentro de panel de control Le damos clik derecho sobre el y en nuevo estando en el modo de vista de categoría volumen de nuevo clik buscamos SISTEMA Y SEGURIDAD y damos Listo nuestro nuevo disco duro ya esta creado clik sobre el luego nos aparecerá lo siguiente: ahora cerramos esa pagina y nos vamos a En el antepenúltimo que dice CREAR Y equipo FORMATEAR PARTICIONES DE DISCO DURO Listo la nueva partición esta lista para usarse damos clik sobre el y se nos abrirá la siguiente en ella también para instalar otro sistema ventana operativo en nuestra pc Una vez en esa ventana ubicamos nuestro disco duro y damos clik derecho sobre el

- 16. EL FIREWALL Es un filtro que controla todas las comunicaciones que pasan de una red a la otra y en función de lo que sean permite o deniega su paso. Para permitir o denegar una comunicación el firewall examina el tipo de servicio al que corresponde, como pueden ser el web, el correo o el IRC. Dependiendo del servicio el firewall decide si lo permite o no. Además, el firewall examina si la comunicación es entrante o saliente y dependiendo de su dirección puede permitirla o no. De este modo un firewall puede permitir desde una red local hacia Internet servicios de web, correo y ftp, pero no a IRC que puede ser innecesario para nuestro trabajo

- 17. FIREWALL O CORTA FUEGOS

- 18. VERSIONES DE WINDOWS SEVEN Windows 7 Professional Windows 7 Starter Edición Para todo el mundo, fabricantes de equipos Sólo para los fabricantes de equipos originales originales (OEM) y tiendas. (OEM) que vendan equipos nuevos. Incluye todas las características de Windows 7 Sin interfaz de usuario ni Aero. Home Premium. Sólo permitirá correr 3 programas Mejor capacidad para trabajar en Red. simultáneamente. Mayor protección de datos, con EFS. Windows 7 Home Basic Sólo en mercados emergentes. Windows 7 Enterprise Sin interfaz de usuario ni Aero. Sólo para empresas. Windows 7 Home Premium (versión recomendada para el usuario promedio) Incluye todas las características de Windows 7 Professional. Para todo el mundo, fabricantes de equipos Añade BitLocker. originales (OEM) y tiendas. Incluye interfaz de usuario y Aero. Windows 7 Ultímate Soporte para multi-touch. Disponibilidad limitada para fabricantes de Añade juegos “Premium”. equipos originales (OEM) y tiendas. Multimedia (Media Center, Reproducción de Incluye todas las características de Windows 7 DVD, y más Enterprise

- 20. SISTEMAS OPERATIVOS 32 Y 64 BITS Los términos 32 bits y 64 bits hacen Al instalar programas de 32 bits y referencia al modo en que el procesador (al que también se de 64 bits en un equipo con denomina CPU) de un equipo sistema 64 bits, el sistema administra la información. Las versiones de 32 y 64 bits de Windows operativo creará 2 (dos) carpetas están diseñadas para ser usadas en “Archivos de Programas”. Esto se equipos con procesadores de 32 y 64 debe que el sistema operativo bits respectivamente. discrimina las aplicaciones de 32 Las versiones de 64 bits de Windows pueden usar más memoria que las bits y las de 64 bits. (Ejemplo: versiones de 32 bits de Windows. creara una carpeta con el nombre Esto contribuye a minimizar el tiempo dedicado al intercambio de procesos “Archivos de Programa” para los dentro y fuera de la memoria programas de 64 bits y creará almacenando un mayor número de otra “Archivos de Programa estos procesos en la memoria de acceso aleatorio (RAM) en lugar de (x86)” para los programas de 32 en el disco duro. Esto, a su bits. Este proceso lo hace vez, puede aumentar el rendimiento general de los programas. automáticamente, de esta forma podrás saber cual programa es 32 y cual 64 bits.

- 22. COMPROBADOR DE HERRAMIENTAS Es una herramienta que se ejecuta en 2º plano probando los controladores en busca de errores y conflictos de los mismos con el Sistema. En el caso de encontrar alguno en conflicto, causará la aparición de una Pantalla Azul de la Muerte (BSOD, Blue Screen of Death) que muestra información sobre el error del sistema, y esto generará el archivo de volcado de memoria (.dmp), que será útil para identificar el Controlador que está causando problemas en nuestro equipo. Asimismo, esa Pantalla Azul, causará el Reinicio Automático del Sistema.

- 23. PARA DESHABILITAR EL COMPROBADOR DE CONTROLADORES

- 24. PARA HABILITAR EL COMPROBADOR DE CONTROLADORES

- 26. CUENTAS DE USUARIO Para agregar una cuenta de usuario en Windows 7 es algo bastante fácil. Tan sólo debemos ir desde el Botón Inicio al Panel de Control – Cuentas de Usuario y Seguridad Familiar y ahí hacer click en el subitem Agregar o eliminar cuentas de usuario. Una vez ahí veremos las cuentas de usuario existentes en el sistema, y para crear una nueva hacemos click en el enlace inferior que dice Crear una nueva cuenta. Luego seguimos el asistente para generar nuestra nueva cuenta de usuario

- 27. COMO COMPARTIR CARPETAS 1. El uso compartido simple de 3 Damos click en Inicio, Mi PC y, a archivos debe estar continuación, encuentre el archivo o deshabilitado. Se da click en carpeta que desea proteger. Inicio, Panel de 4. Click en el botón secundario del control, Apariencias y temas mouse en la carpeta compartida y, a continuación, en que desea asegurar y, a Opciones de carpeta. continuación, click en Compartir y 2. Click en la ficha Ver. seguridad. Desplácese hasta la parte inferior de la lista de 5. En la ficha Compartir, damos click configuración avanzada y en permisos. desactive la casilla de verificación Utilizar uso 6. Quite el grupo Todos para evitar el compartido simple de acceso no autorizado. Damos clic archivos (recomendado). click en el grupo Todos y, a continuación, en Aceptar. en Quitar.

- 28. 7. Haga clic en Agregar para 12. Click para resaltar los usuarios a seleccionar los usuarios que los que desea autorizar el acceso pueden obtener acceso a la a la carpeta. Una vez que los haya seleccionado, click en carpeta. Aceptar. 8. En el cuadro de diálogo 13 A partir de ahora, cada usuario Seleccionar usuarios o en la lista de permisos necesita obtener el tipo correcto de grupos, click en Tipos de acceso. Doble click en un objetos. usuario y desactive la casilla de verificación Permitir situada 9. Desactive las casillas de junto a Control total. A verificación Principios continuación, seleccione si desea seguridad incorporados y que el usuario tenga acceso de Grupos y, a continuación, click modificación y lectura o sólo de lectura. en Aceptar. 14. Click en Aceptar después de 10.Click en Avanzadas. establecer los permisos. Vuelva a hacer clic en Aceptar para cerrar 11.Buscar ahora. el cuadro de diálogo Permisos de la carpeta

- 30. DIRECTIVAS DE GRUPO Son mecanismos mediante el cual múltiples parámetros del entorno de trabajo son configurados por el administrador del sistema, de modo que todos los usuarios deberán asumir dichas configuraciones con independencia de sus preferencias; esto es así hasta el punto que aunque un usuario cambie en su sesión de trabajo alguna de las configuraciones que se le hayan asociado mediante una directiva de grupo, en su siguiente sesión de trabajo dicho cambio NO será tenido en cuenta, volviendo a asociársele la configuración impuesta por la directiva de grupo del sistema. Existen miles de directivas de grupo que pueden ser configuradas y cada una de ellas permitirá configurar algún parámetro del entorno de trabajo del equipo y de sus usuarios, y aunque algunas de ellas NO tengan aplicación en nuestro ámbito laboral, otras muchas nos permitirán lograr de forma sencilla configuraciones de alto nivel y complejidad; como ejemplos directivas de grupo que pueden sernos de utilidad, sin perjuicio de otras que también utilizaremos, podremos citar aquellas que inciden en:

- 31. 1.Direcciones URL importantes.- Permitirá configurar la página de inicio del navegador Internet Explorer asociada a todos los usuarios. 2.Imposibilitar el cambio de configuración de la página de inicio.- Impedirá al usuario modificar la página de inicio del navegador Internet Explorer. 3.Modificar el título del Explorador.- Permitirá personalizar el título de la ventana mostrada por Internet Explorer. 4.Bloquear la Barra de Tareas.- Impedirá al usuario mover o cambiar el tamaño de la barra de tareas de Windows. 5.Papel tapiz de Active Desktop.- Permitirá definir el papel tapiz que será asociado al Escritorio todos los usuarios.

- 32. SISTEMA BITLOCKER Es una característica de seguridad integral del sistema operativo Windows 7 que ayuda a proteger los datos almacenados en unidades de datos fijas y extraíbles y en la unidad del sistema operativo. BitLocker protege de "ataques sin conexión", que son aquéllos que se realizan deshabilitando o evitando el sistema operativo instalado, o bien, quitando físicamente el disco duro para atacar los datos por separado. En el caso de las unidades de datos fijas y extraíbles, BitLocker ayuda a garantizar que los usuarios pueden leer y escribir datos en la unidad solo cuando cuentan con la contraseña correspondiente, con credenciales de tarjeta inteligente o cuando usan la unidad de datos en un equipo protegido con BitLocker que tenga las claves adecuadas. Si en su organización hay equipos que ejecuten versiones anteriores de Windows, se puede usar el Lector de BitLocker To Go™ para permitir a esos equipos leer las unidades extraíbles protegidas con BitLocker. La protección de BitLocker en unidades del sistema operativo admite la autenticación de dos factores mediante el uso del Módulo de plataforma segura (TPM) junto con un número de identificación personal (PIN) o clave de inicio, así como la autenticación de un solo factor mediante el almacenamiento de una clave en una unidad flash USB o mediante el uso solo del TPM. El uso de BitLocker con un TPM proporciona una mayor protección a los datos y ayuda a garantizar la integridad del componente de arranque inicial. Esta opción requiere que el equipo disponga de un microchip de TPM y una BIOS compatibles. Un TPM compatible se define como la versión 1.2 del TPM. Una BIOS compatible debe admitir el TPM y la raíz estática de Trust Measurement, tal y como define Trusted Computing Group. Para obtener más información acerca de las especificaciones del TPM, visite la sección sobre dichas especificaciones del sitio web de Trusted Computing Group (en inglés) (http://go.microsoft.com/fwlink/?LinkId=72757).

- 33. El TPM interactúa con la protección de la unidad del sistema operativo de BitLocker para ayudar a proporcionar protección al inicio del sistema. El usuario no puede apreciar esto y el inicio de sesión de usuario no cambia. Sin embargo, si la información de inicio varía, BitLocker pasará al modo de recuperación y se necesitará una contraseña o clave de recuperación para volver a tener acceso a los datos.

- 34. PERSONALIZAR WINDOWS SEVEN Seguimos viendo bien hasta el día de hoy, con inteligentes cambios aplicados al tema por defecto (usar íconos en lugar de texto en la barra; fusionar el “quick launch”, con la barra de aplicaciones, entre otras cosas). Pero eso no significa, por supuesto, que tengamos que limitar la personalización sólo al color de las transparencias y el fondo de pantalla utilizado , temas para Windows 7, a aplicaciones para cambiar el “Orb”, o botón de inicio, pasando por aplicaciones que añaden útiles paneles (que dan más información y consumen menos recursos que los gadgets), este artículo pretende ser la base para ir personalizando el aspecto de Windows 7.

- 35. ASI PODEMOS PERSONALIZAR WINDOWS SEVEN

- 36. COMANDOS DE REDES IPCONFIG : muestra la configuración de las direcciones IP en el ordenador (Para mayor información, escribe: •IPCONFIG /? en la consola CMD) •CONTROL NETCONNECTIONS o NCPA.CPL : muestra las conexiones de red •INETCPL.CPL : abre las propiedades de Internet •FIREWALL.CPL : abre el firewall de Windows

- 37. •JAVAWS : muestra la caché del programa JAVA (si está instalado) •AC3FILTER.CPL : abre las propiedades del filtro AC3 (si está instalado) •FIREFOX : abre Mozilla FireFox (si está instalado) •LOGOFF : cierra la sesión activa •SHUTDOWN : apaga Windows •SHUTDOWN –A : detiene el apagado de Windows •%WINDIR% o %SYSTEMROOT% : abre la carpeta de instalación de Windows •%PROGRAMFILES% : abre la carpeta de instalación de otros programas (Program Files) •%USERPROFILE% : abre la carpeta del perfil del usuario conectado actualmente •%HOMEDRIVE% : abre el explorador en la partición donde el sistema operativo está instalado

- 39. CAMBIAR SONIDOS DE INICIO Abrimos 'panel de control' y en la barra de búsqueda (esquina superior derecha) escribiremos 'sonidos'. Cuando efectue la búsqueda accederemos a 'sonido', se nos abrirá una nueva ventana con cuatro pestañas: reproducción, grabar, sonidos y comunicaciones. Nos situamos en 'sonidos' y bajamos al menú 'eventos de programa', justo debajo de este menú se encuentra la casilla 'reproducir sonido de inicio de Windows', deseleccionamos la misma, presionamos 'aplicar‘.

- 41. COMO REINICIAR EQUIPO POR ACCESO Seguimos estos pasos: DIRECTO Pulsamos botón derecho en un lugar vacío del escritorio y selecciona Nuevo -acceso directo, en la ventana que te saldrá escribe: shutdown.exe -r -t 10 (el numero 10 indica el tiempo en reiniciar lo podéis cambiar a 5, 6,7 ...) ahora pulsa en siguiente y escribe el nombre que quieras para el acceso directo, ya solo queda pulsar en Finalizar y listo.

- 42. DESACTIVAR PROGRAMAS AL INICIO Vamos al menú inicio e introducimos el comando MSCONFIG en el cuadro de ejecuciones, o directamente pulsar la tecla Windows + R y escribir ahí el comando. En la ventana que aparece, deberemos de pulsar sobre la pestaña INICIO DE WINDOWS, y veremos un listado de todas las aplicaciones y complementos que Windows 7 carga cuando es iniciado Es importante identificar cada uno de los programas antes de quitarlos, pues en algunos casos se trata de programas relacionados con elementos de hardware, antivirus, etc.. y en otros casos sólo serán aplicaciones independientes que no repercuten en el funcionamiento de Windows 7 como por ejemplo: Skype, Messenger, reproductores multimedia, etc. Una vez que hemos localizado aquellos programas que no queremos cargar junto al arranque de Windows 7, ya sea porque no los usamos habitualmente o porque detectemos actividades sospechosas, sólo tendremos que desmarcar la casilla de la izquierda correspondiente en cada uno de ellos y pulsar sobre Aplicar. Una vez que aceptamos el cambio de configuración, Windows 7 nos pedirá reiniciar para que se guarden los cambios e iniciar el sistema de nuevo, pero esta vez sin que se ejecuten esos programas que ralentizaban el arranque de Windows 7.

- 44. ACCESOS REMOTOS Sin darnos cuenta muchas de las veces trabajamos de manera remota con muchos ordenadores que se encuentran instalados en una oficina, o inclusive en el mismo hogar. Específicamente, una acción remota viene a ser la ejecución de las funciones o propiedades de un ordenador cuando nos encontramos en otro completamente diferente. Esta acción remota de poder gestionar a algunas de las propiedades de un ordenador tiene relación directa con los valores de direcciones IP que disponen cada uno de estos ordenadores en los cuales se va a trabajar de esta manera. Digamos por ejemplo que existe una red local en la cual están conectados un número determinado de ordenadores, para poder ejecutar desde el ordenador número 1 a un archivo de Microsoft Word que se encuentran el ordenador número 2, se requiere que en ambos equipos se encuentre instalada la aplicación que te puede abrir a este tipo de documentos. Otro sistema que nos permite manejar un ordenador de manera remota se encuentra por medio de aplicaciones web, lo cual es de mucha utilidad a la hora de tener que manejar determinadas condiciones de un ordenador desde un punto muy distante y desde otro equipo, para lo cual sólo es necesario tener un buen navegador así como una gran colección de Internet.

- 45. TEAM VIEWER Es Un Programa Para utilizar una Computadora en Forma Remota ? Esto significa Que: Se Puede Manejar De Cualquier Disposivo Conectado a una Red & Con Su ID & Contraseña Se Pueden Hacer Presentaciones Web Podemos utilizar Recursos Informáticos ayudar a un amigo con algo en fin ,Infinidad de usos positivos tiene el team viewer El Team Viewer consiste en una ID & un Pass para poder Ingresar en una Pc remota si tienes el ID de un Asociado tuyo y su Pass se podra entrar en su Pc Remota.

- 46. LOG MEIN LogMeIn es un servicio basado en Web que ofrece acceso libre remoto móvil profesional a sus PCs de trabajo y home. Nunca expira, no necesita tarjeta de crédito, y le da control total de su home o PC de trabajo desde cualquier sitio en el que esté con una conexión de internet, incluyendo PDAs y ordenadores notebook. LogMeIn ofrece un marco de trabajo de seguridad que incluye encriptación SSL extremo a extremo de 256 bits, autenticación dual y SecurID RSA

- 47. Es una aplicación gratuita y de código abierto que permite acceso remoto a través de un escritorio VNC remoto de otra computadora dentro de una red (como una LAN o la internet). Permite controlar una computadora remota enviando eventos como las pulsaciones del teclado y los movimientos y clics del mouse. En general, en la computadora remota, también debe estar instalado VNC. El programa muestra una captura de imagen de la computadora remota cada un período determinado de tiempo. De esta manera un usuario puede ver exactamente qué eventos se producen en otra computadora y también controlarlos (si el programa está configurado para permitir controlarla).

- 48. ESCRITORIO REMOTO Es una herramienta para conectarse a un equipo desde otro, ya sea en la misma red (oficina, casa...) o desde fuera, a través de internet. Existen multitud de programas orientados a este objetivo, pero dado que es propio Windows incluye desde hace tiempo su propia herramienta de escritorio remoto, es la más conocida y estandarizada, y su aprendizaje puede servir como antesala a conocer y utilizar otras aplicaciones similares. Los usos, como podémos imaginar, van desde controlar un ordenador que tienes en tu propia casa, por ejemplo un servidor de descargas que simplemente tiene alimentación y red rj45 (sin monitor, ni teclado ni ratón), a conectarse a un PC remoto de un cliente para asistirlo y solucionarse un problema, ahorrándonos así los desplazamientos.

- 50. QUE ES EL GPEDIT Con esta herramienta podemos habilitar cambios en las políticas de grupo, que nos permitan delimitar, concretar o restringir determinadas funcionalidades de nuestro equipo. Lamentablemente, estas políticas se aplican por defecto a todos los usuarios que utilicen ese equipo. Con este tip veremos cómo restringirlas a todo el mundo menos al grupo de administradores. Para verlo voy a describir los pasos siguiendo un ejemplo, en el cual deshabilitaremos el uso del panel de control sólo a los usuarios del equipo (sin incluir a los que tengan el rango de administradores del sistema). Comencemos: 1. Iniciamos sesión como administrador y en inicio/ejecutar, tecleamos "gpedit.msc". 2. En esta pantalla, navegamos hasta "configuración de usuario/plantillas administrativas" y, dentro de ella, habilitamos las políticas que queremos restringir sólo a los usuarios (por ej. prohibir el acceso al panel de control). 3. Una vez efectuados los cambios, abrimos el registro (inicio/ejecutar y tecleamos "regedit") y navegamos hasta la clave HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPolicies

- 51. Allí encontraremos dos carpetas colgando de la principal, llamadas "explorer" y "system". En ellas habrá una serie de valores definidos, cuyo valor siempre y cuando tengamos habilitados los valores oportunos en el registro, será "1". En el ejemplo, habíamos deshabilitado el acceso al panel de control. Vamos a proceder a habilitarlo. Para ello, en el registro, navegamos hasta la rama HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesExpl orer y en el panel de la derecha buscamos el valor "NoControlPanel" y le cambiamos el valor a "0" (cero) (por defecto será "1" ya que lo hemos habilitado con el editor de políticas). 4. Cerramos sesión como administrador y nos volvemos a loguear, con las mismas credenciales (como administrador). Veremos que tenemos acceso al panel de control. 5. Cerramos sesión como administrador y nos logueamos con credenciales de algún usuario restringido que tengamos en el sistema. Comprobaremos que para los usuarios restringidos sí están habilitadas estas restricciones.

- 53. MODIFICAR TEXTO BIENVENIDA Puede escribir un mensaje personalizado para que aparezca cada vez que enciende el ordenador. Haga clic en Iniciar y seleccione Ejecutar, escriba "regedit" y luego pulse Aceptar escriba "regedit" y luego pulse Aceptar Una vez en el editor de registro vaya abriendo estas carpetas buscamos la carpeta SOFTWARE/Microsoft/Windows NT /CurrentVersion /Winlogo esta carpeta no la abrimos. y ahora vamos a buscar un objeto llamado LegalNoticeCaption. Le damos click derecho- Modificar y ponemos ordenador Windows seven. Es obligatorio poner esto cuando le den aceptar miremos como quedo. Debajo de LegalNoticeCaption hay otro objeto que dice LegalNoticeText aca es donde ponemos el texto de bienvenida que queramos o el cual nos guste. Ahora se reinicia el pc para que ver el mensaje.